本文最后更新于46 天前,其中的信息可能已经过时,如有错误请发送邮件到big_fw@foxmail.com

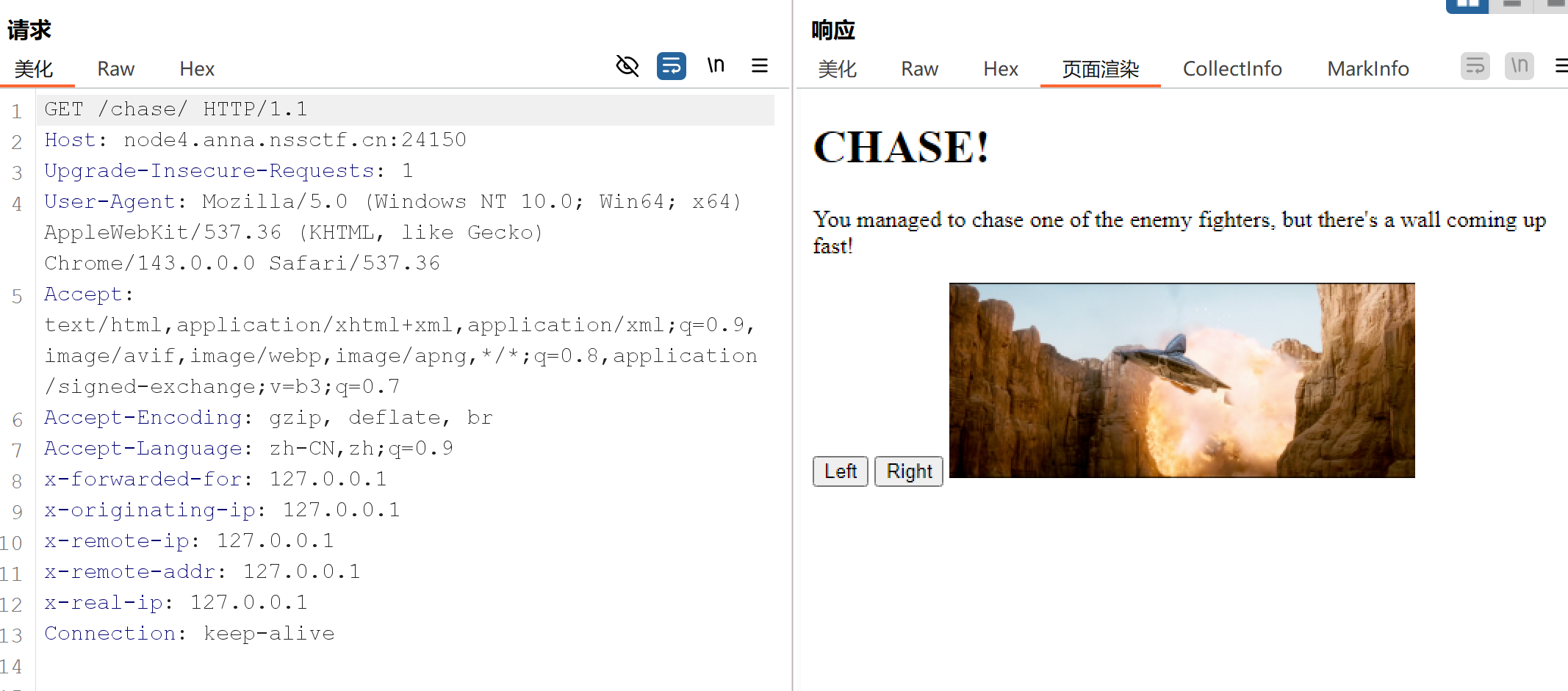

一、访问网站

但是等会就会跳转到/die/路径

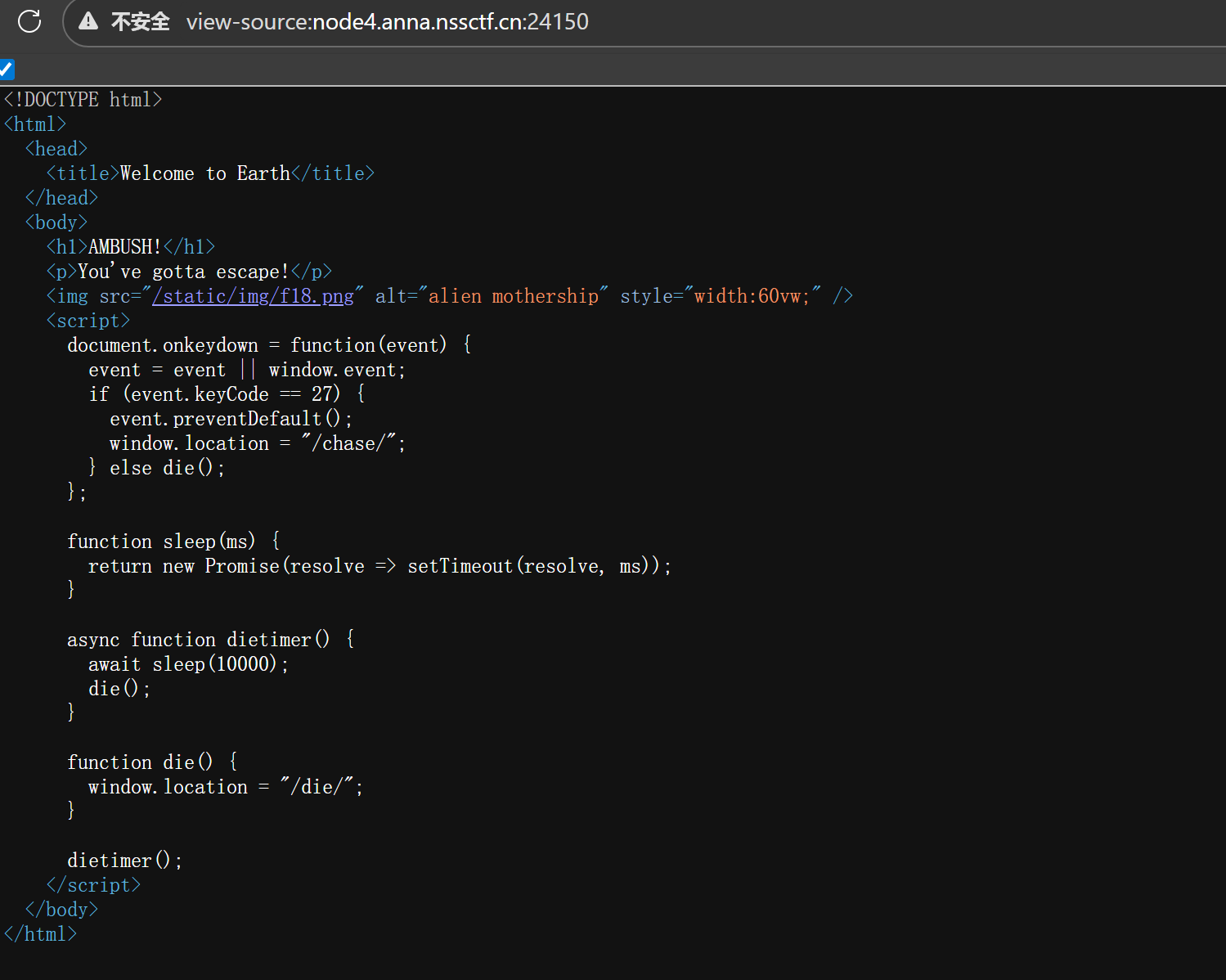

二、查看源码

/die/路径的源码没什么东西

查看根路径的源码,发现一个/chase/的路径

三、访问/chase/

但是访问之后又跳转回去了

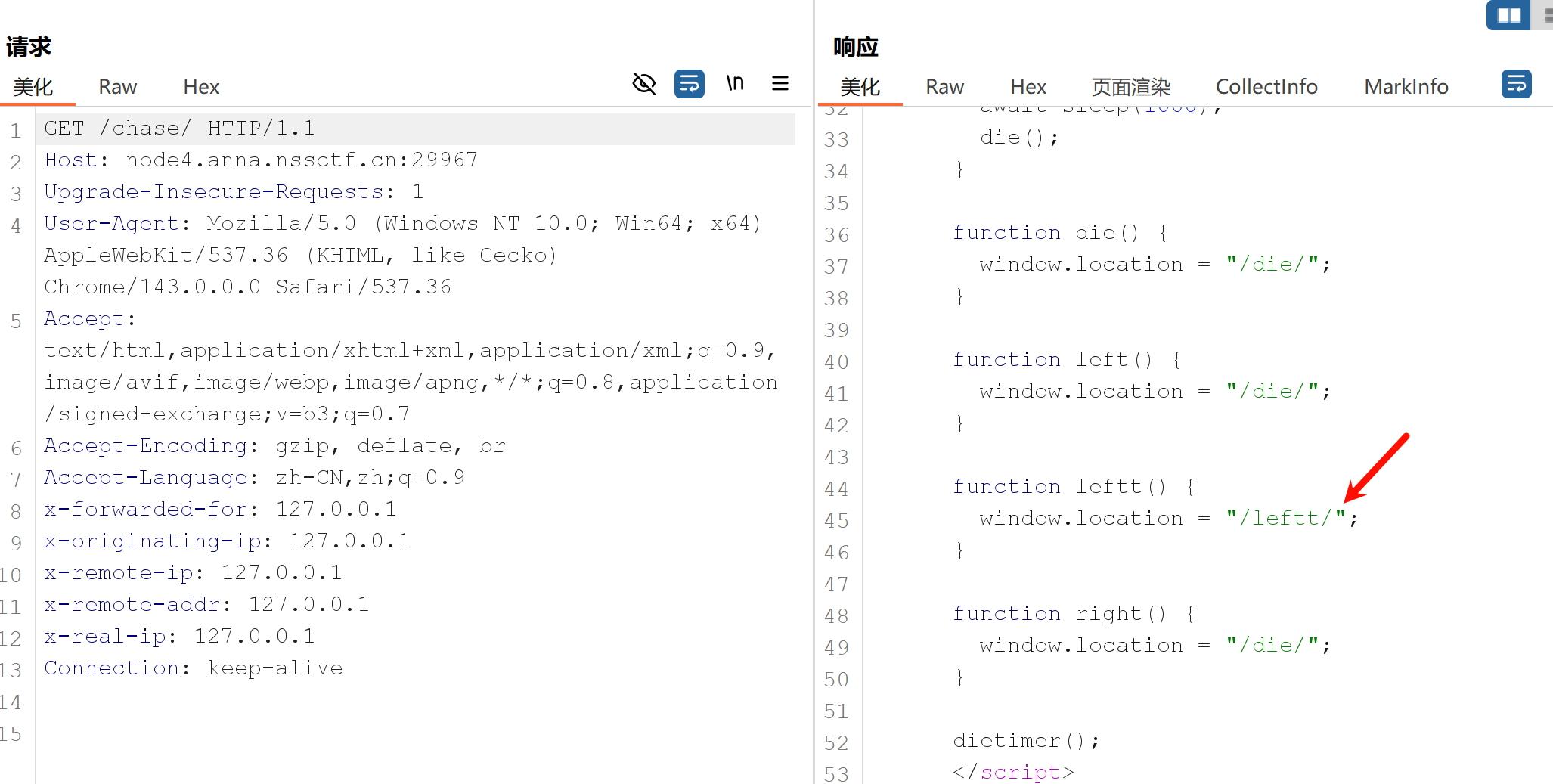

查看源码发现/leftt/路径

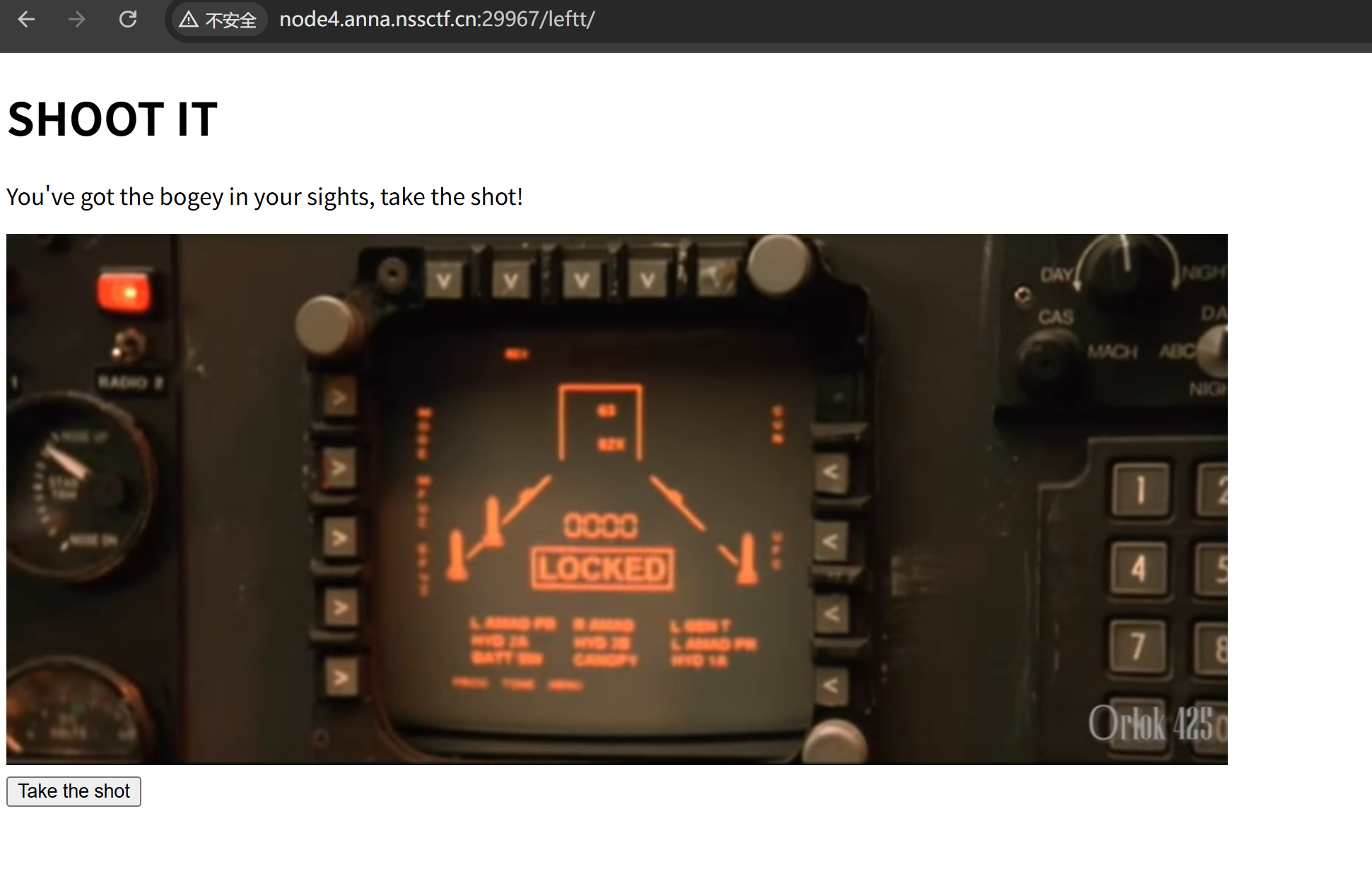

四、访问/leftt/路径

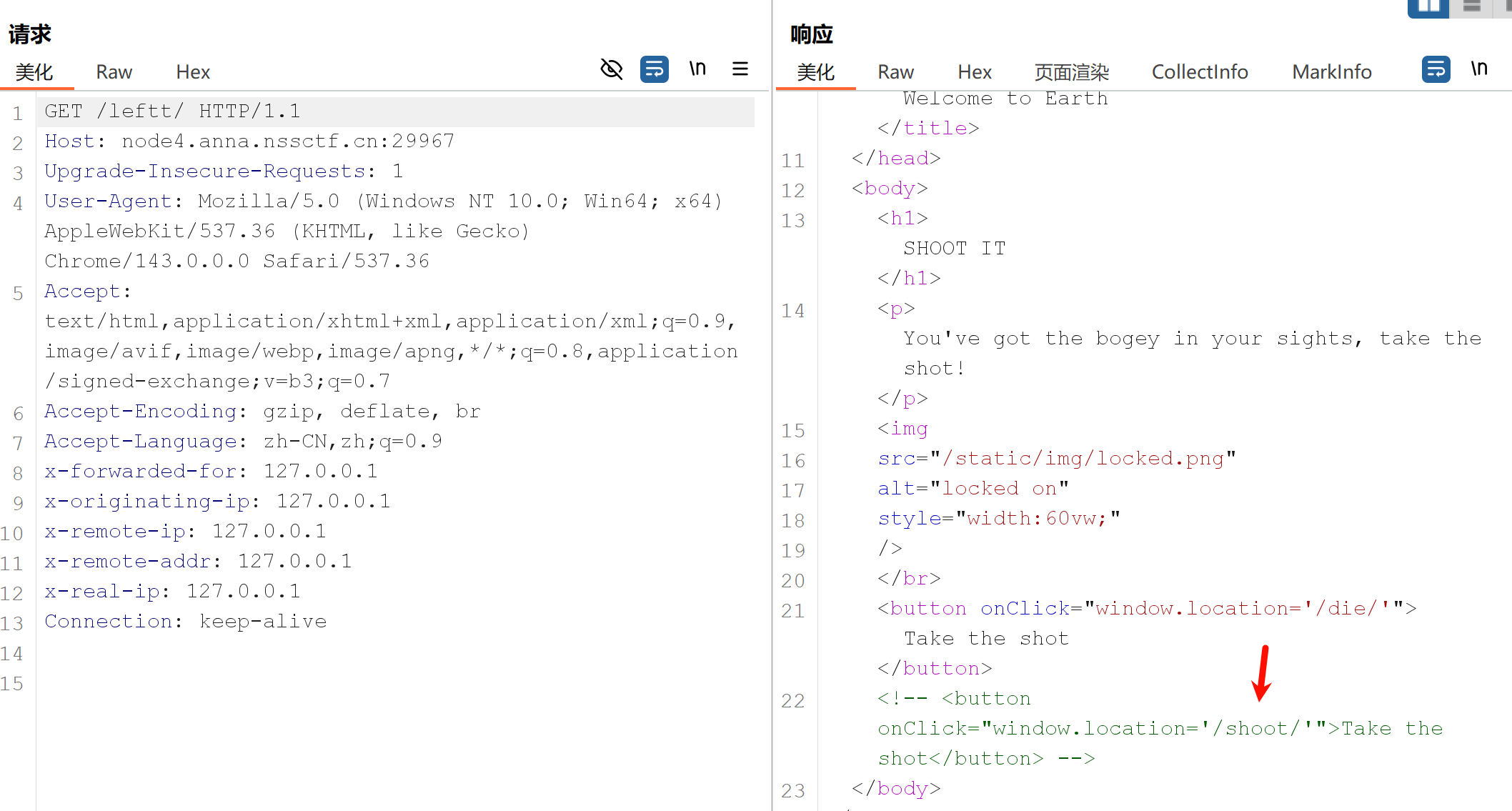

查看源码发现/shoot/路径

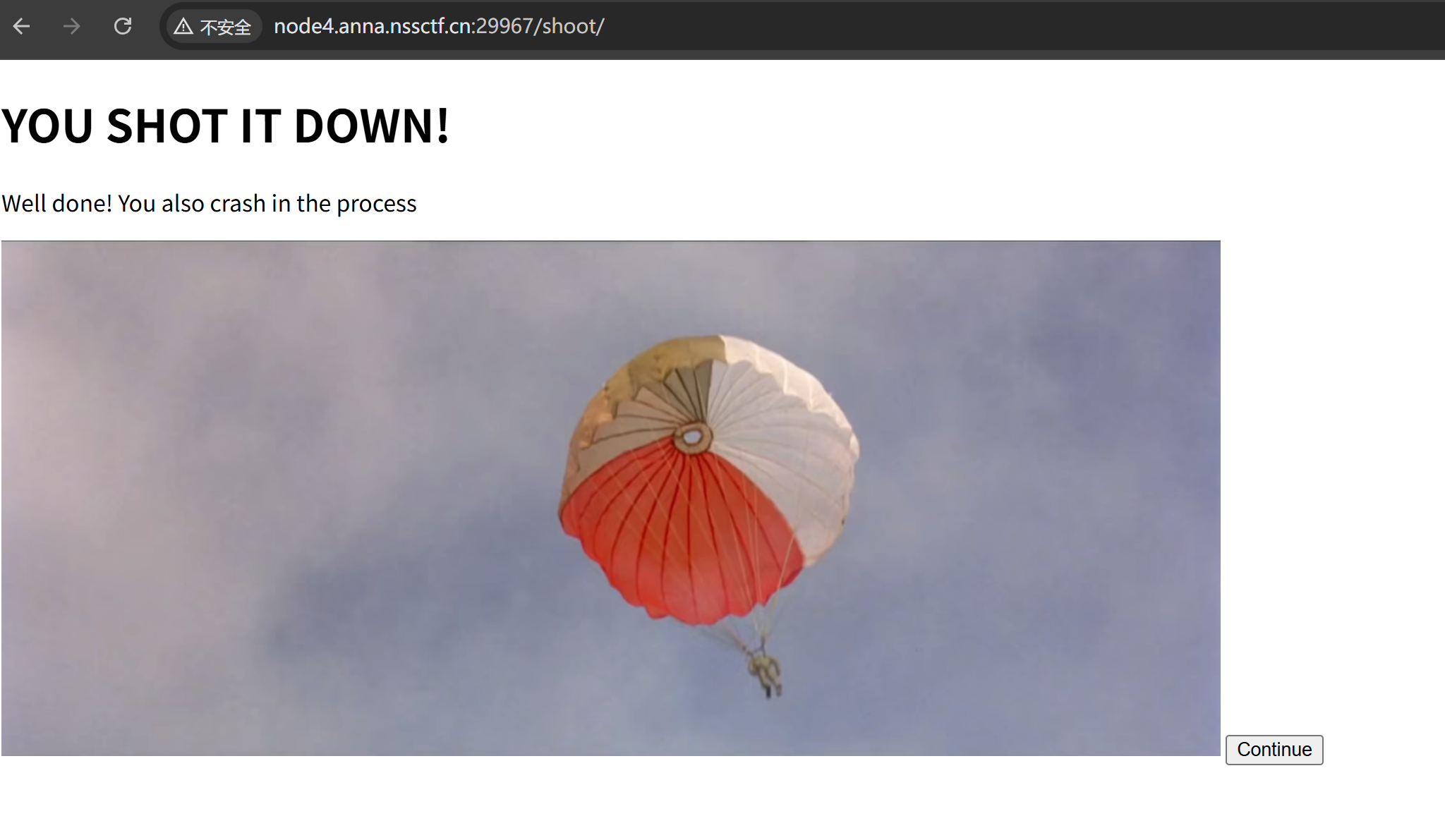

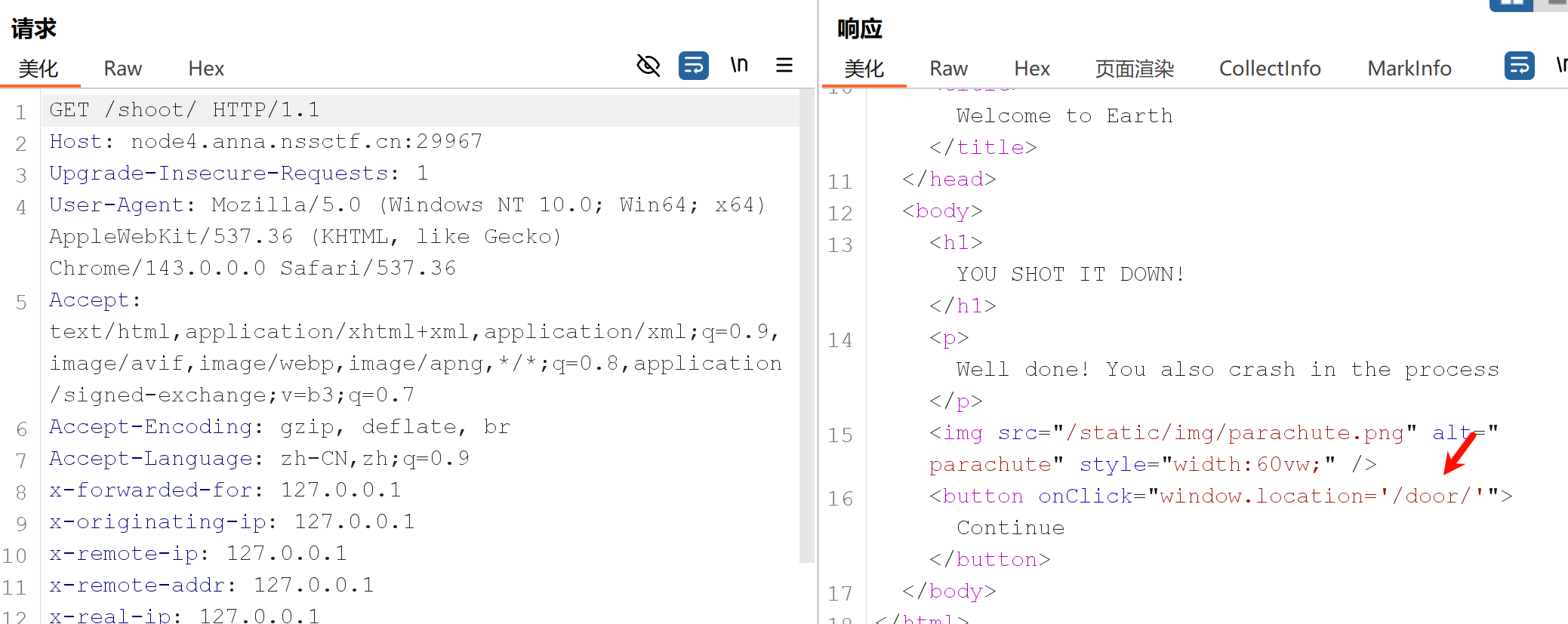

五、访问/shoot/路径

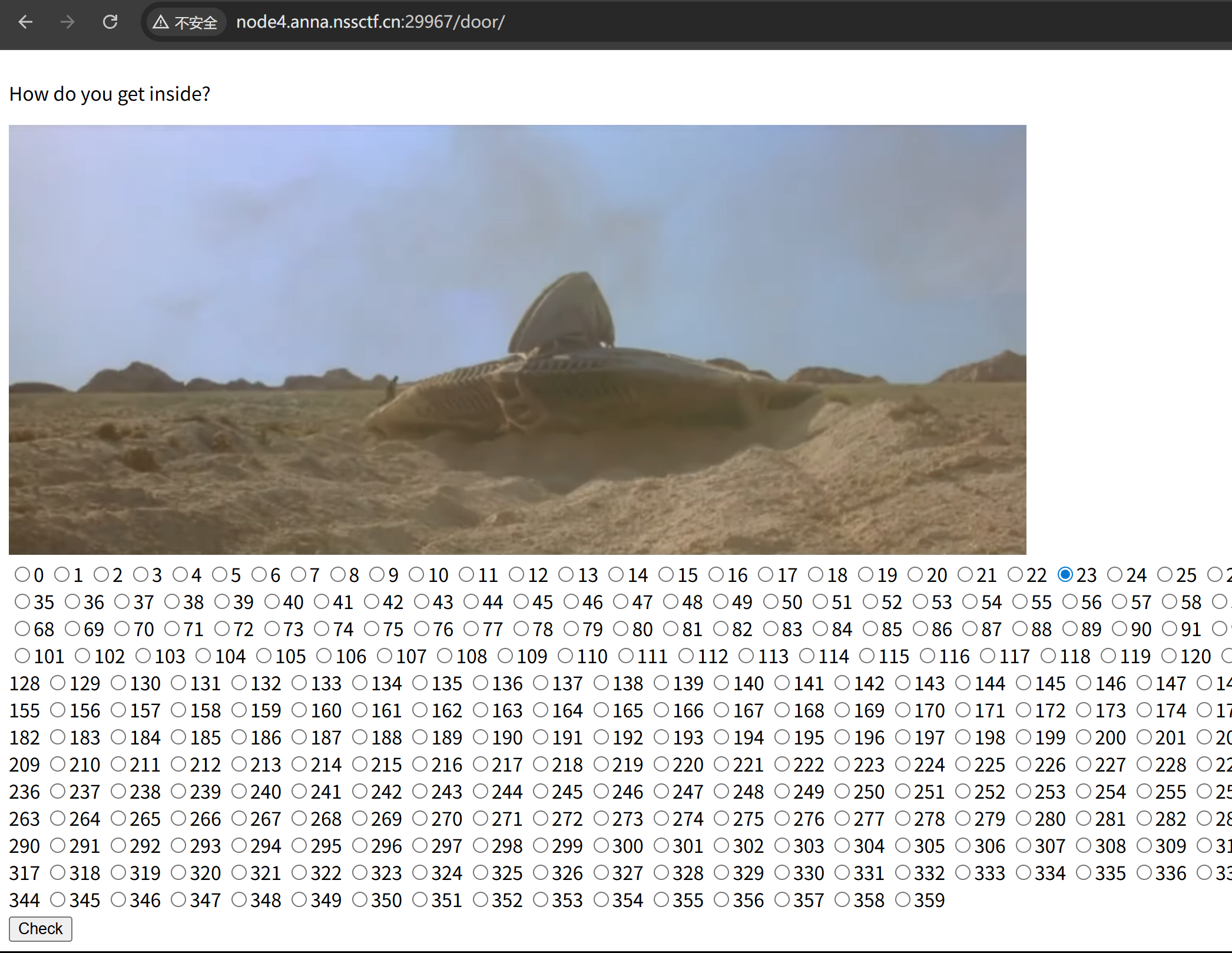

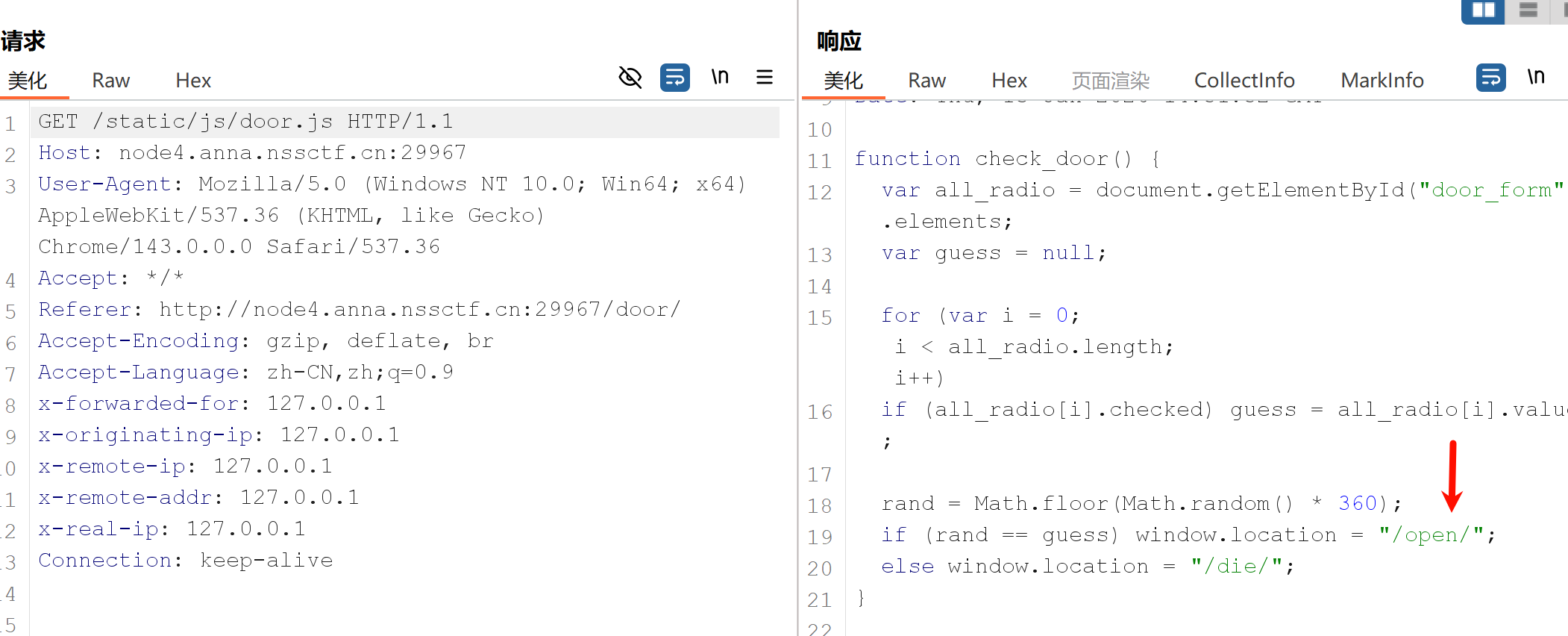

六、访问/door/路径

点击check又返回原来的页面

在door.js中发现了/open/路径

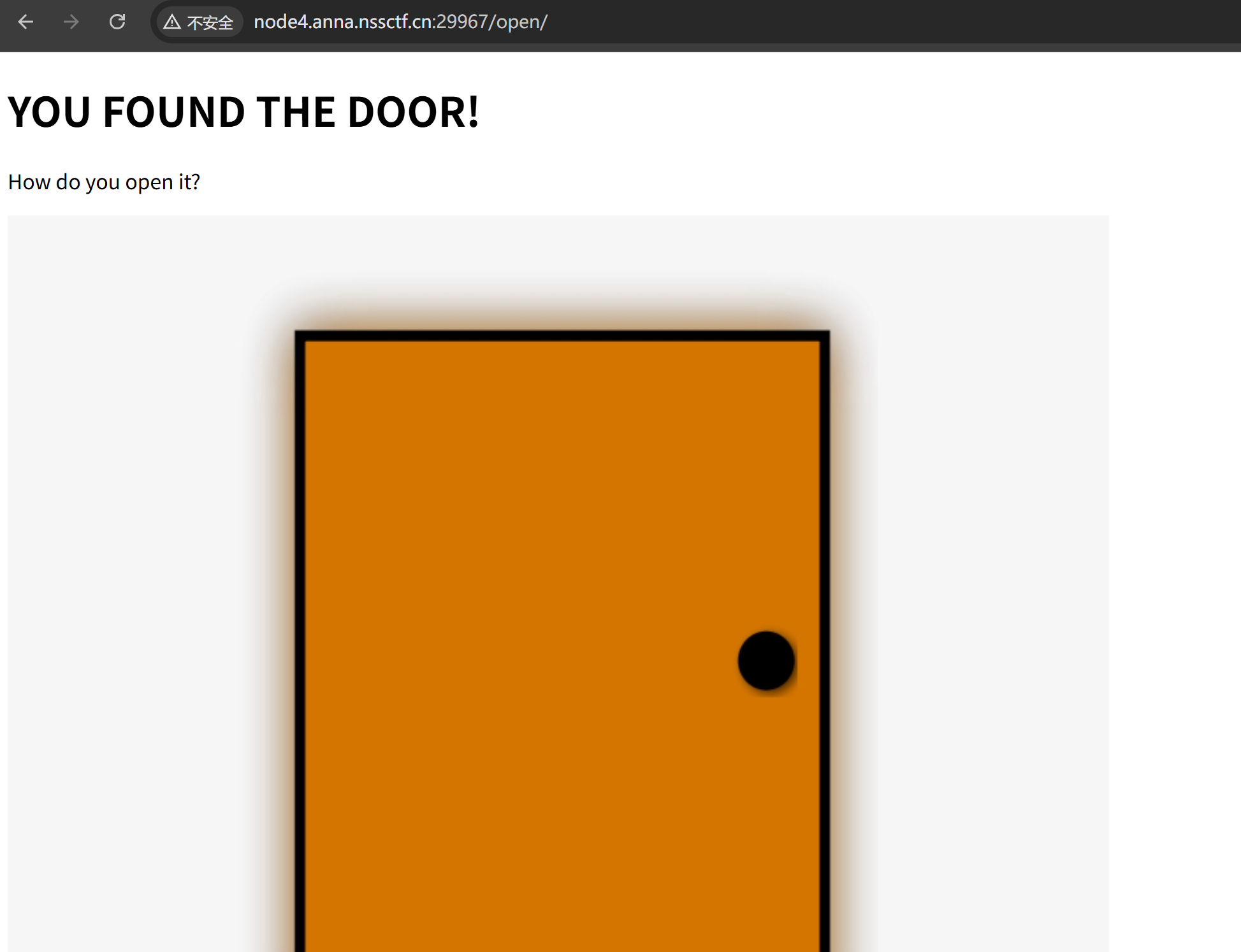

七、访问/open/路径

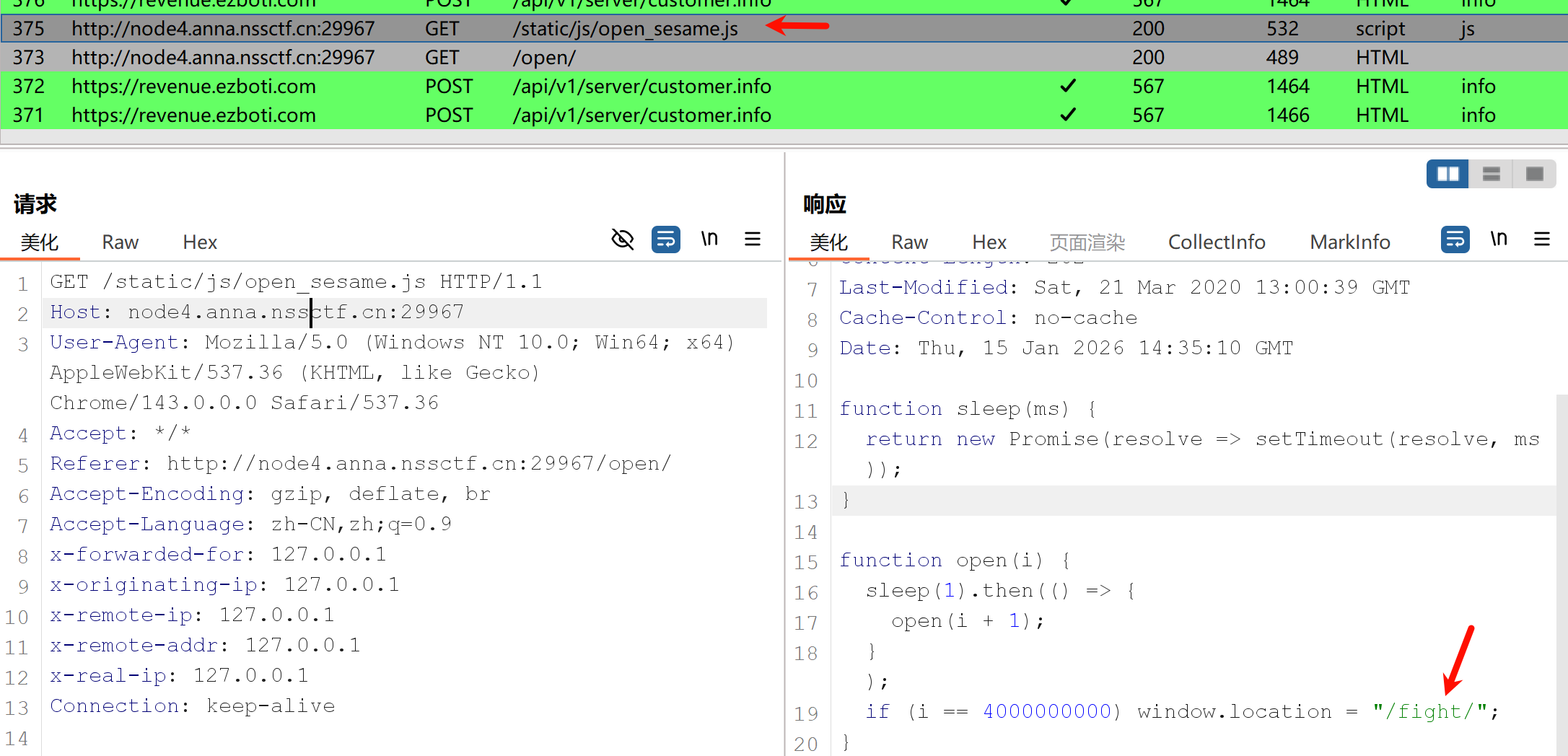

源码没有其他线索,在后面加载的open_sesame.js发现了/fight/路径

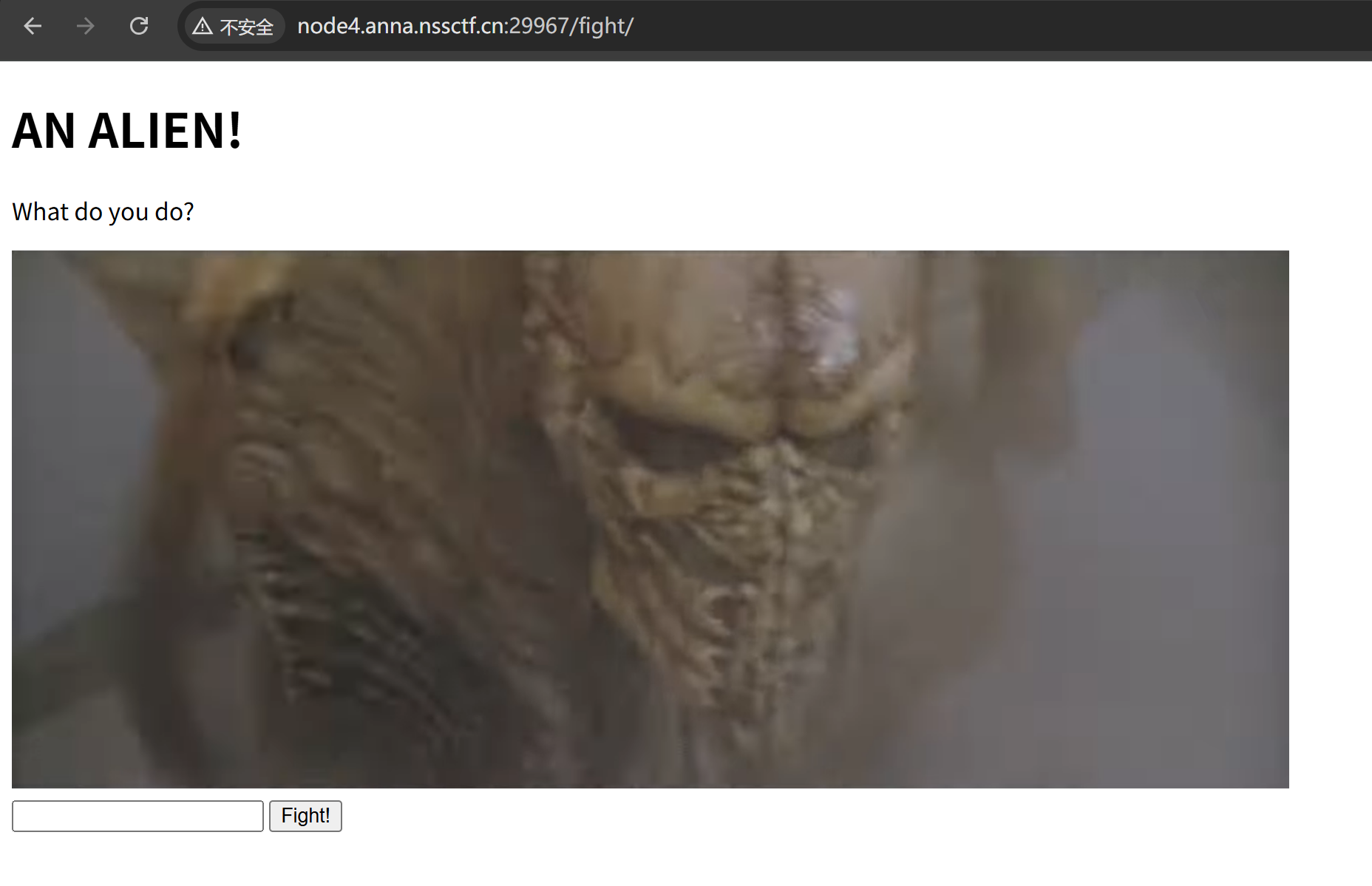

八、访问/fight/路径

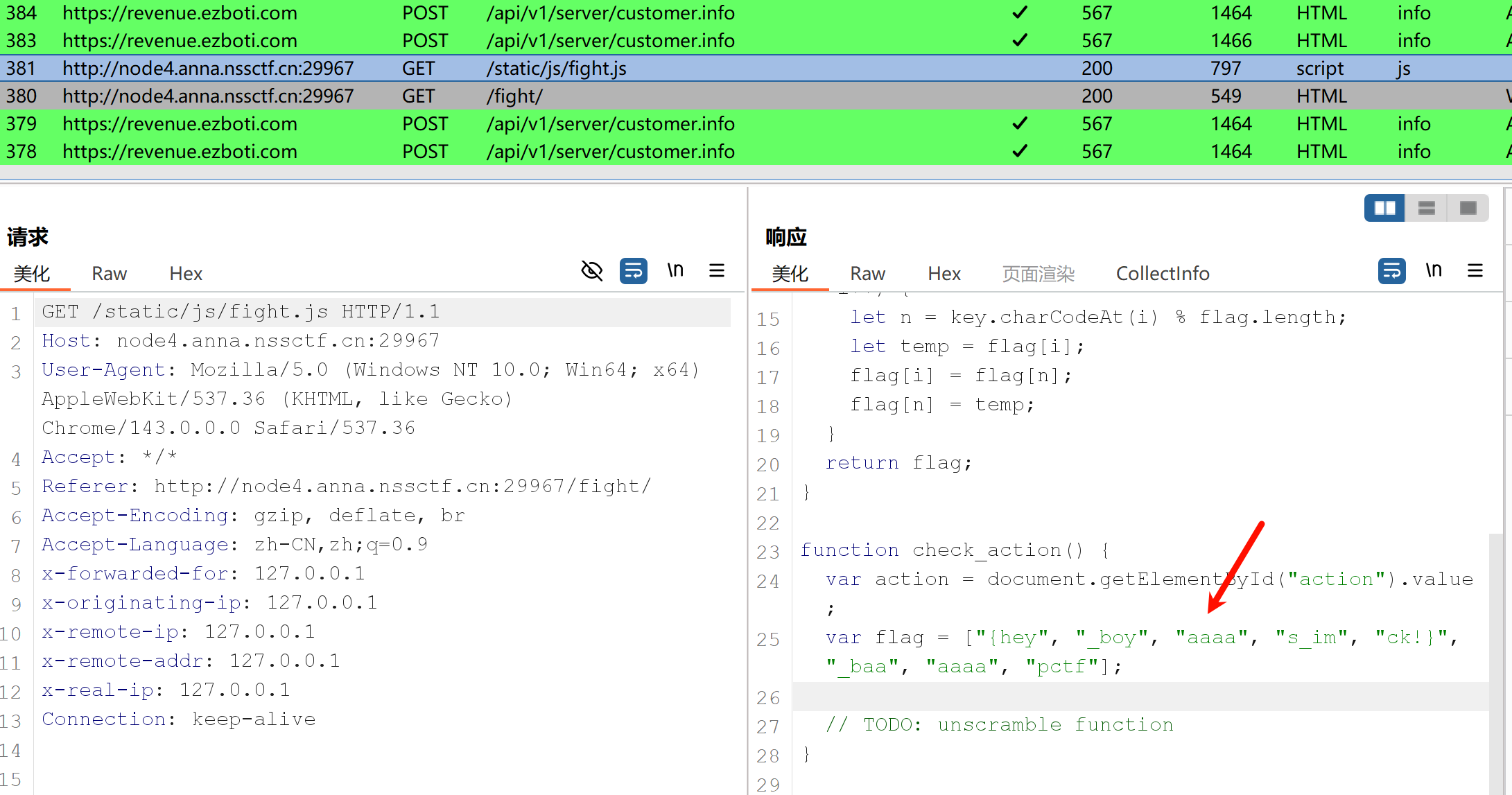

在fight.js中找到了flag,但是顺序被打乱了

九、还原flag

["{hey", "_boy", "aaaa", "s_im", "ck!}", "_baa", "aaaa", "pctf"]

通过排列组合找到了flag

pctf{hey_boys_im_baaaaaaaaaack!}

总结

- js分析

- 源码泄露

- 使用burp抓包