本文最后更新于356 天前,其中的信息可能已经过时,如有错误请发送邮件到big_fw@foxmail.com

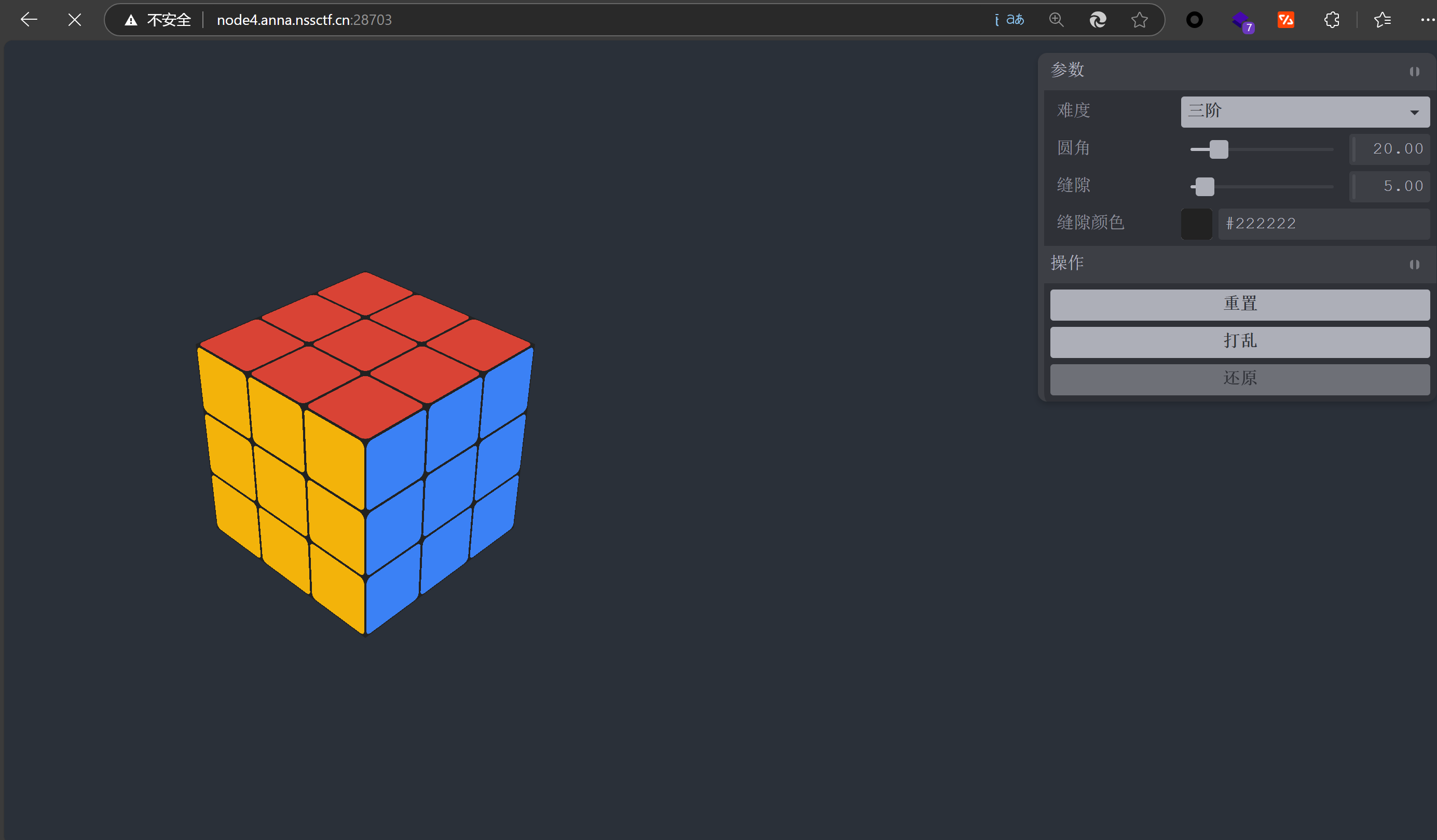

一、访问网址

发现魔方是js控制的,可以查看源代码

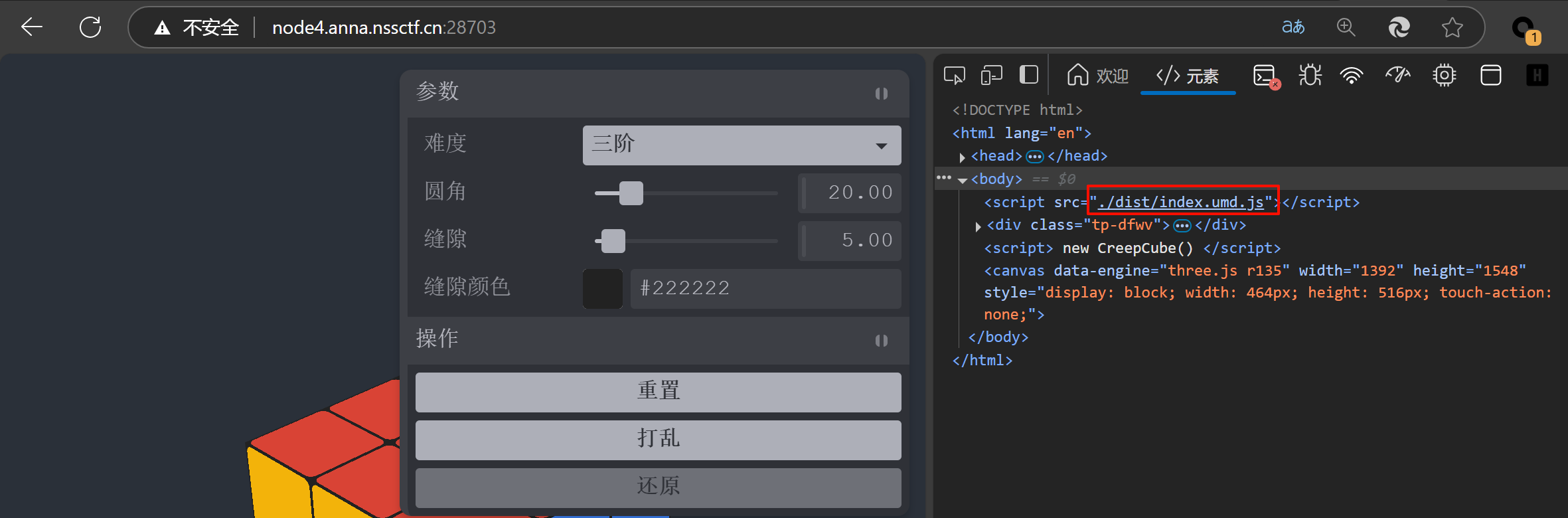

二、F12查看源码

发现一个js文件引用,可以尝试访问一下

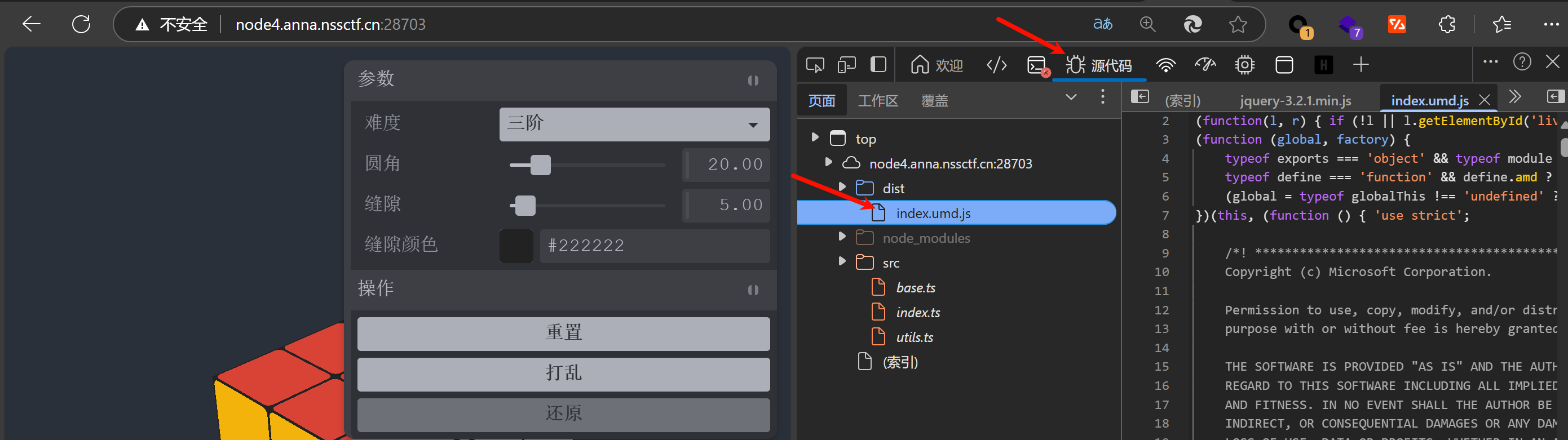

三、访问js文件

找到js文件,尝试搜索关键词

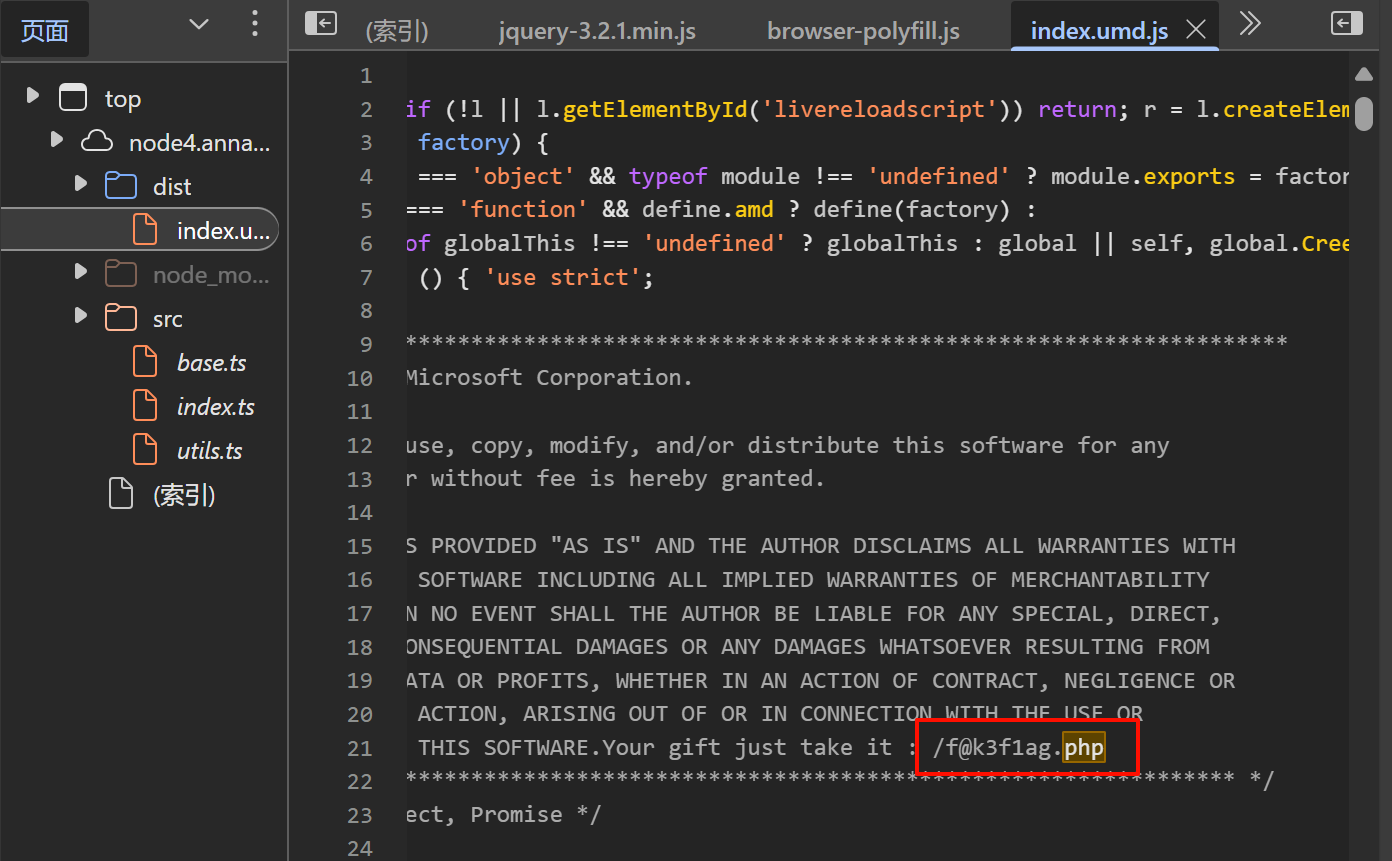

四、搜索关键词

ctrl+F

搜索flag,发现没有什么有价值的东西

搜索php,发现一个php文件

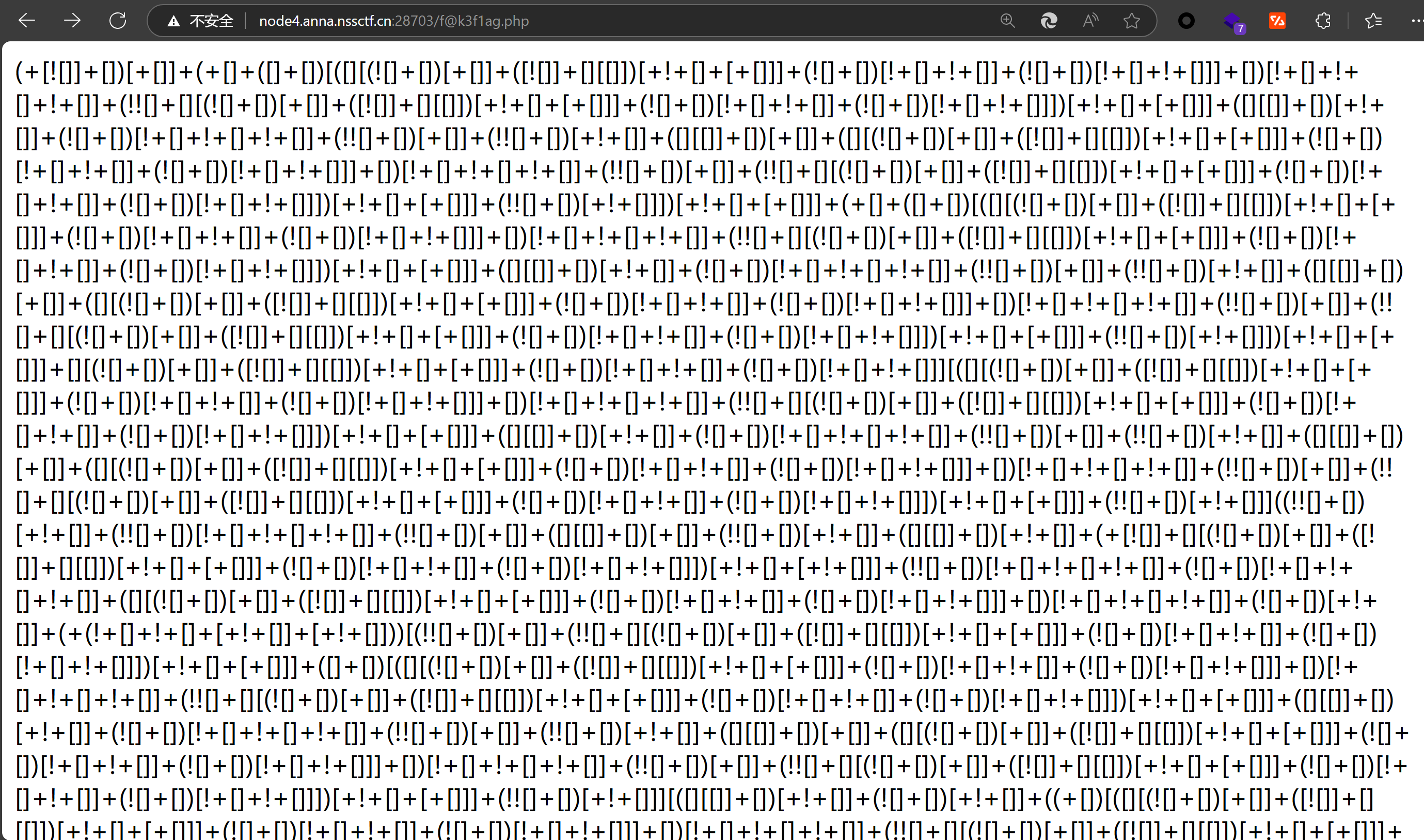

五、访问f@k3f1ag.php文件

发现被加密

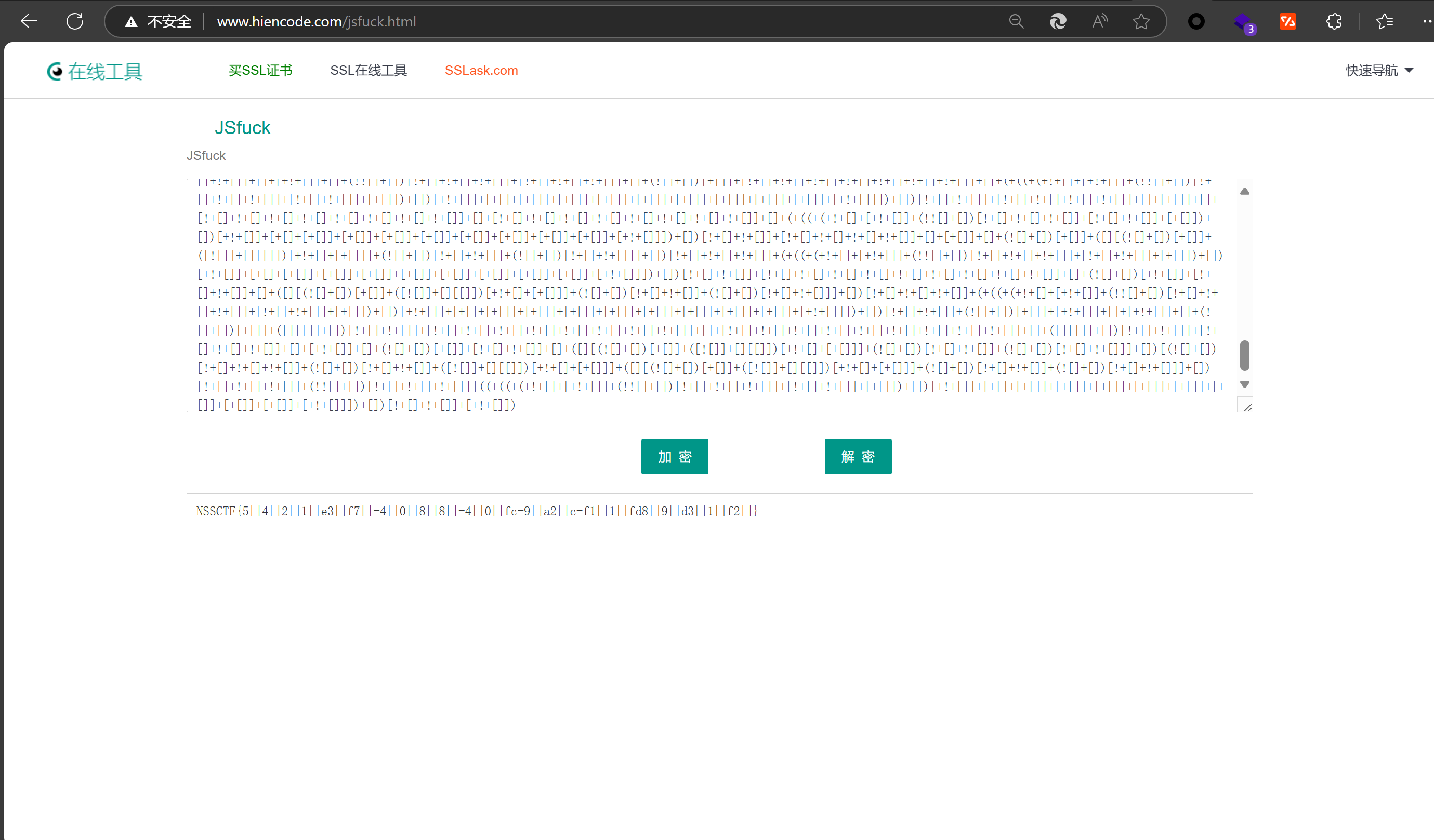

六、进行解密,发现是jsfuck编码

去掉[]得到最终的flag

NSSCTF{5421e3f7-4088-40fc-9a2c-f11fd89d31f2}

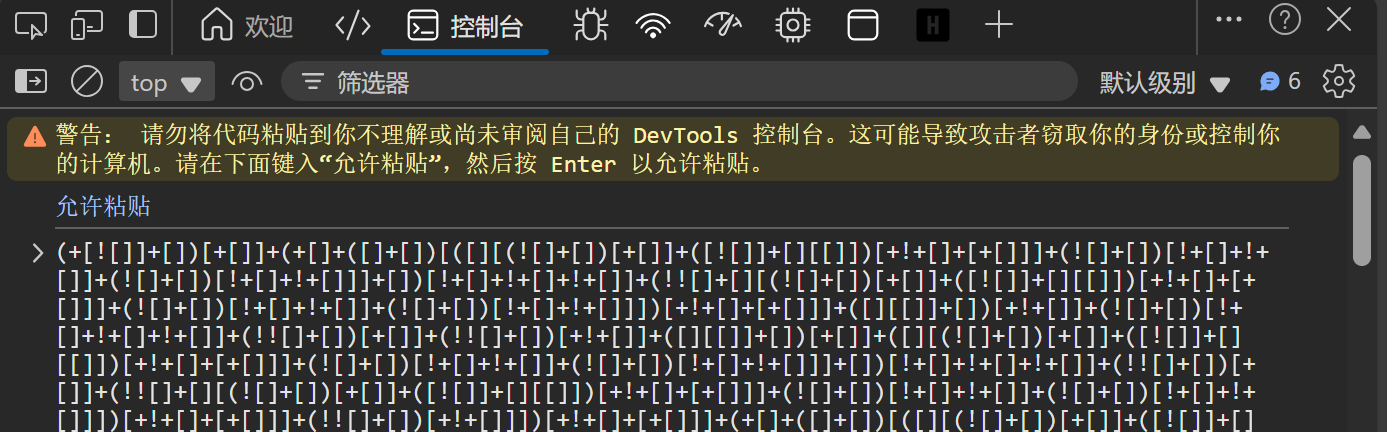

或者将编码粘贴到控制台解密,输入允许粘贴,进行解码

七、总结

- js分析

- 找关键字 flag、php

- jsfuck编码